Solución de problemas de seguridad y cifrado para Windows 10 y Windows 11

Solución de problemas de seguridad y cifrado

La seguridad y la privacidad son algo extraño en estos días. Por un lado, son absolutamente primordiales para el consumidor, con las redes sociales, la publicidad y otras corporaciones que desean saber más y más sobre nosotros para vendernos la publicidad adecuada. Por otro lado, gran parte de esa publicidad está bastante bien dirigida, y algunos argumentarían que es tan insoportablemente difícil mantener algo privado, especialmente como muchos de nosotros lo sacamos de buena gana, que estamos escondidos nada.

Para los negocios, podría decirse que es aún más importante, no solo por grandes multas que los gobiernos pueden emitir sobre violaciones de datos, sino también por espionaje corporativo, gobiernos enteros que desean robar documentos confidenciales y patentes secretas, etc.

Entonces, ¿por qué cuando Microsoft lanzó Windows 11, con un enfoque renovado en la privacidad y la seguridad, causó un alboroto absoluto? Microsoft había decidido que para que una PC sea compatible con Windows 11, debe incluir un chip TPM 2.0 o un FTPM equivalente (llegaré a lo que estos son en mucho tiempo). Muchas PC de Windows 10 tanto en el hogar como en el negocio no tienen una, ya que la placa base nunca vino con una o donde hay un enchufe, no se había instalado.

El resultado de esto fue que millones de PC de Windows 10 perfectamente buenas, muchas de las cuales podrían tener solo dos o tres años cuando se lanzó Windows 11, no se puede actualizar y, cuando todo soporte finalice para Windows 10 en 2025, se resignen a la pila de chatarra. Ahora, podría pensar que yo, como autor de la Guía Green IT (Apress, 2022), tengo fuertes pensamientos sobre esto. De hecho, lo hago y personalmente le pedimos a Microsoft que extendiera el soporte para Windows 10 para evitar hacer que la creciente pila de Ewaste del mundo sea más grande de lo que era necesario; Puede leer más sobre esto en https://pcs.tv/3oo7kzd. Al momento de escribir, todavía no ha pasado nada, y realmente solo puedo esperar que vean sentido.

Como preferencia personal, durante años siempre he asegurado que cualquier PC nueva que compre, ya sea un escritorio (que definitivamente es mi forma preferida de trabajar) o una computadora portátil, viene con un chip TPM ajustado. Siempre uso esto para cifrar completamente la PC usando el cifrado de disco completo de Microsoft BitLocker, pero esto es un poco más complejo de lo que solía ser. Déjame explicarte.

TPM vs. FTPM

Comencemos con lo que realmente es un TPM (módulo de plataforma de confianza). Los TPM son chips que son un microcontrolador cifrado de hardware que almacena de forma segura claves criptográficas que se utilizan para descifrar datos previamente cifrados. Se usa para todo, desde el cifrado de disco completo de BitLocker de Windows hasta el almacenamiento de datos biométricos personales para Windows Hello e incluso para el almacenamiento de licencias de software y para ayudar a evitar hacer trampa en algunos juegos.

Nota: TPMS debe activarse en el firmware de UEFI para que BitLocker y Windows Hello funcionen en la PC. En el capítulo 15, detallé cómo puedes encontrarlos y activarlos.

TPM fue adoptado como un estándar internacional en 2009, y el estándar 2.0 más seguro se anunció en 2014, por lo que ya ha existido durante algunos años, aunque no todos lo adoptaron.

Encontrará que la mayoría de las PC no vienen con un chip TPM como estándar. Algunas PC orientadas a los negocios vendrán con una, muchas más vendrán con un chip TPM como opción, y muchas más placas base, especialmente tableros de gama alta para entusiastas y jugadores, vendrán con una ranura en la que puede insertar un módulo TPM que es cómo siempre lo he hecho en mis PC de escritorio.

FTPM es ahora el estándar mucho más común, pero es posible que no desee usarlo; Permítame explicarme. El firmware TPM es un chip TPM emulado por el firmware de UEFI en la placa base de una PC. Debido a que el firmware de UEFI ya viene con su propio cifrado y seguridad, es una forma más rentable para que los constructores de PC hagan PC que sean seguras y compatibles con Windows 11.

Sin embargo, hay problemas con un FTPM; El principal de ellos es que si necesita actualizar o restablecer el firmware de UEFI en cualquier momento, borrará completamente todos los datos almacenados en el FTPM. Esto es diferente a un chip o módulo TPM separado donde los datos se almacenan completamente independientemente del firmware de la placa base.

Los ataques de malware a las PC se han vuelto más desagradables en los últimos años, algo que veremos en detalle en el Capítulo 18, por lo que es importante que el firmware de la UEFI se mantenga actualizada cuando sea posible y apropiada, para que permanezca seguro. La elección de un chip o módulo TPM completo en vs. un FTPM puede ser difícil.

El cifrado no se aplica en Windows 11

Puede pensar entonces, dado que TPMS y FTPMS se aplican como parte de la especificación mínima de Windows 11, que el cifrado de una PC también se aplica y que todas las PC estarán completamente encriptadas y a salvo del robo de datos. Lamentablemente, te equivocarías. Si bien algunas PC vendrán con los discos encriptados por defecto, la mayoría no lo hará, así que es algo que tendrá que hacer usted mismo, pero no se preocupe, vamos a cubrir todo eso.

El requisito de un TPM (que ahora usaré como término paraguas) es para que las PC se puedan encriptar completamente si el propietario elige hacerlo, y para que la función de inicio de sesión biométrico de Microsoft, Windows Hello, pueda usarse en el máquina, y nuevamente si viene o opcionalmente tiene hardware compatible, como una cámara web infrarroja, un lector de huellas digitales o un lector de tarjetas inteligentes, ninguno de los cuales es obligatorio por el mínimo Windows 11 especificación.

Entonces puede ver que el cifrado, TPM y otros requisitos de seguridad para Windows 11 pueden ser confusos y que a menudo no se aplican por igual o incluso se aplican en absoluto.

Windows 11 Inicio

Las cosas se vuelven más complicadas con Windows 11 en casa. A lo largo de este libro, he detallado cómo puede apoyar y solucionar problemas para la nueva raza de trabajadores híbridos e híbridos que usan sus propias computadoras, algunas de las cuales se comparten con su familia y compañeros de casa. Está bien, dices, podemos cifrar sus PC con BitLocker y todo estará a salvo. Lamentablemente, si están usando la edición casera de Windows 11 o Windows 10, BitLocker no es compatible.

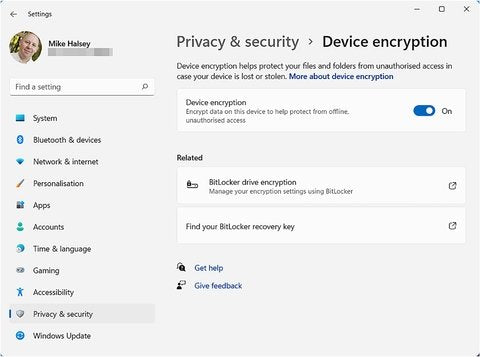

Algunos, y debo enfatizar esto, algunas PC admitirán una característica llamada cifrado de dispositivo que es esencialmente bitlocker pero que se administra a través de un conmutador simple en la configuración y luego la privacidad y la seguridad (ver Figura 17-1), pero no hay garantía de que una PC hará Apoya la función como no todos lo hacen.

Figura 17-1. Muchos, pero no todos, Windows 11 Home PCS admite el cifrado del dispositivo

Las complejidades de las PC seguras

Terminamos en una situación en la que la simplicidad de comprar y soportar las PC no es tan simple como lo fue hace unos pocos años. En 2015, cuando Windows 10 se lanzó, o incluso antes, ya que BitLocker apareció por primera vez en Windows Vista, sabía que si una PC tuviera un TPM, sería un chip en el hardware y que no hay Windows Home PCs admitiría el cifrado, como el La función de cifrado del dispositivo no existía en ese entonces. Ahora no es una suposición segura de que una nueva PC que ejecuta Windows 11, o un Windows 10 que se puede actualizar a Windows 11, tendrá la seguridad TPM y el cifrado que necesita.

El resultado es que debe hacer algunas preguntas más que antes y también tratar de auditar qué PC y hardware que su hogar y los trabajadores híbridos están utilizando, a fin de mantener la mejor y más apropiada seguridad para su organización.

En lugar de apoyar, mantener y solucionar problemas de PC que se vuelven más fáciles y directos con el tiempo, el cifrado es un área donde se las arregla para ser más complejo.

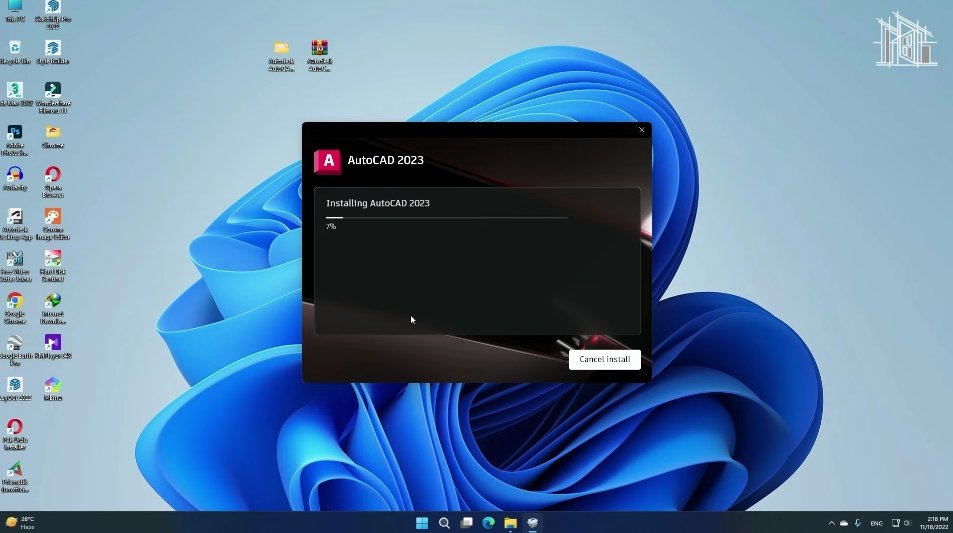

Usar bitLocker en una PC

Ya he detallado cómo activar BitLocker en Windows 11 Home. Abra la configuración y luego navegue a la privacidad y la seguridad y busque una opción de cifrado de dispositivo (consulte la Figura 17-2). Si no lo ve, no es compatible con la PC. Este es un interruptor de encendido/apagado simple, y no hay gestión para él que no sea la de la interfaz de configuración.

Figura 17-2. El cifrado en Windows 11 Home se encuentra en la configuración

En las ediciones de Pro, Enterprise y Education de Windows 11, BitLocker sigue siendo, al momento de escribir esto, administrado desde el panel de control. Podemos esperar que se mueva a las herramientas de Windows en el futuro, pero también existe la posibilidad de que también aparezca en la configuración, ya que Microsoft toma la seguridad cada vez más en serio.

Nota: Solo los discos formateados utilizando el formato de partición NTFS de Microsoft o sus referencias de sistema de archivos relacionales se pueden encriptar con BitLocker.

Abra el cifrado de la unidad BitLocker desde el panel de control, y verá todas las unidades de su PC que figuran con su estado de cifrado (consulte la Figura 17-3). Cifrar una unidad es una simple cuestión de hacer clic en el enlace Gurn On BitLocker y seguir el asistente que primero verifica si la unidad es compatible (si tiene un TPM, casi ninguno no lo es).

Figura 17-3. Haga clic en encender bitlocker para cifrar una unidad

Nota: No puede cifrar ningún discurso o partición adicionales en la PC hasta que el disco de Windows (C :) se haya cifrado por primera vez. Los discos externos (USB) se pueden encriptar en cualquier momento.

Se le preguntará dónde desea que se almacene su clave de recuperación de BitLocker. Esta es una clave de descifrado de 50 caracteres que definitivamente desea mantener una copia. La razón es que si necesita ingresarlo más tarde, tal vez debido a un problema con la PC o el FTPM que se restablece y no lo tiene, puede olvidar volver a obtener acceso a sus archivos y datos. Puede almacenar su clave de cifrado en uno de varios lugares diferentes:

- Su cuenta de Microsoft (más sobre esto en breve)

- En una impresión (no recomiendo esta por razones bastante obvias de pérdida y otras personas pueden acceder a ella)

- En una unidad flash USB (nuevamente, no recomiendo esto, ya que el archivo podría eliminarse fácilmente)

- En una cuenta de Azure Active Directory si está utilizando una PC administrada en un entorno de dominio

Acceder a su (s) Clave (s) de cifrado en línea

Si elige hacer una copia de seguridad de su clave de cifrado a su cuenta de Microsoft o a una cuenta publicitaria de Azure, debe poder acceder a ellos más tarde. Afortunadamente, esto es sencillo. Para una cuenta de Microsoft, guarde el enlace web https://account.microsoft.com/devices/recoverykey en su navegador (ver Figura 17-4). Tenga en cuenta que si tiene autenticación de dos factores (multifactor) configurado en su cuenta de Microsoft, que definitivamente debería tener, entonces también deberá superarlo antes de poder acceder al código.

Figura 17-4. Puede acceder a las claves de recuperación de BitLocker desde una cuenta de Microsoft a través de un navegador web

Si se encuentra en un entorno administrado, las claves de cifrado de BitLocker para PC, donde las personas se inician sesión en el uso de una cuenta de Microsoft 365 o Azure AD, se almacenan en Endpoint Manager. La seguridad de punto final abierto y las claves almacenadas están disponibles en la sección de cifrado de disco (ver Figura 17-5).

Figura 17-5. Puede encontrar las teclas Azure Ad BitLocker en Endpoint Manager

Administración de TPM

A veces, especialmente si BitLocker se ha utilizado en la PC anteriormente, deberá realizar tareas de administración en el TPM. En la esquina inferior izquierda del panel BitLocker hay un enlace de administración TPM. Haga clic en esto y se abrirá una ventana de consola de administración (ver Figura 17-6). Realmente no tiene mucho que ver con un TPM que no sea claro. Sin embargo, si el TPM nunca se ha utilizado antes, es posible que deba hacer clic en el enlace Preparar TPM para prepararlo para su primer uso.

Figura 17-6. Puede administrar el TPM desde el escritorio de Windows

Precaución: Borear un TPM eliminará las teclas de BitLocker almacenadas y también cualquier datos biométricos guardados para Windows Hello.

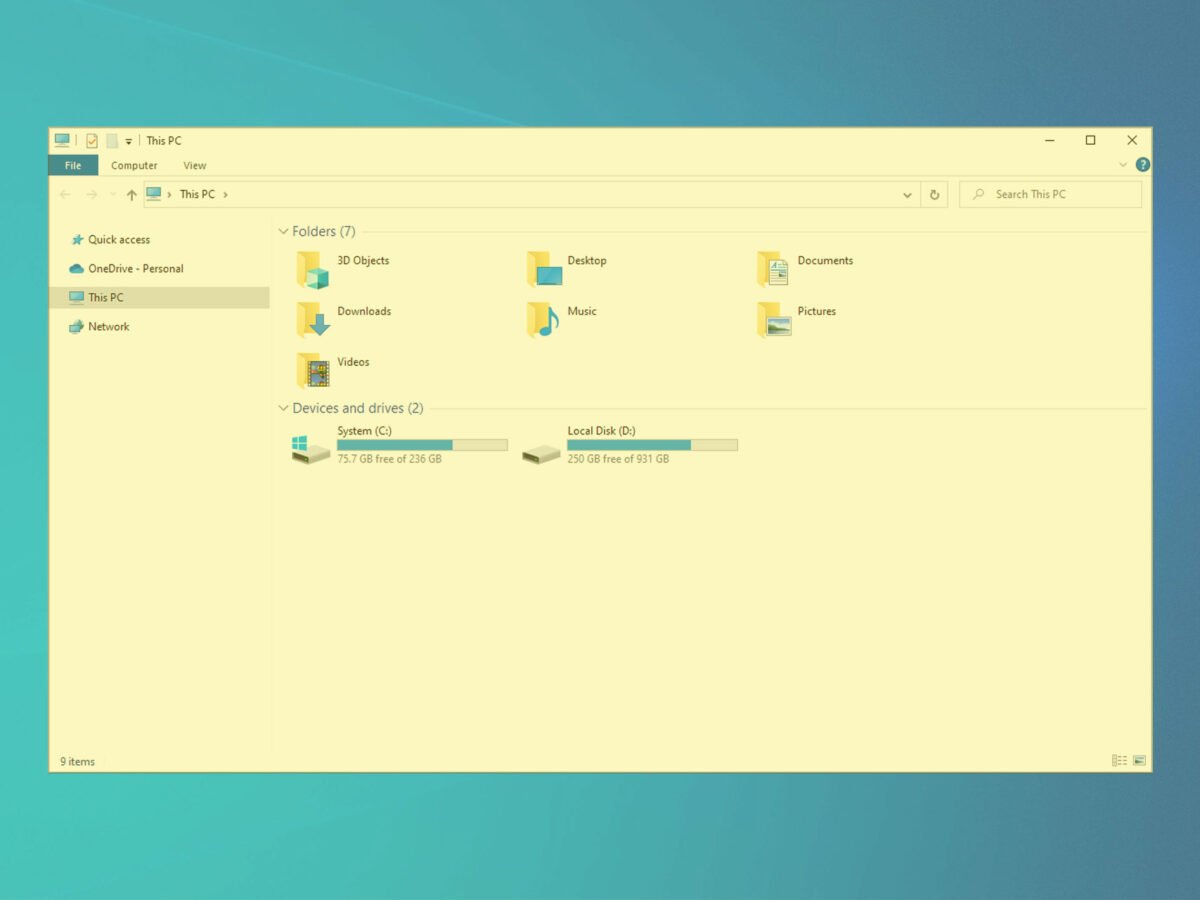

Gestión de discos cifrados

Ya he mencionado que si tiene más de un disco o partición en su PC, como una D: o E: Drive, no se pueden encriptar hasta después del disco de Windows, la unidad C: se ha cifrado primero. Sin embargo, una vez que los discos están encriptados, hay más opciones disponibles para usted que aparecerán en el panel BitLocker (ver Figura 17-7).

Figura 17-7. Hay varias opciones disponibles para discos cifrados

Las opciones disponibles para usted para unidades encriptadas son las siguientes:

- Suspender protección, que evitará temporalmente nuevos archivos escritos en el disco para estar encriptados. Se encriptarán más tarde cuando se restablezca la protección. Esto es más útil en máquinas de menor potencia con discos más lentos y para cuando tenga un trabajo intensivo en curso, eso no necesita ser interrumpido.

- Realice una copia de seguridad de su clave de recuperación le permitirá crear una copia de su clave de recuperación a una de las ubicaciones que detallé anteriormente.

- Apague BitLocker desactivará el cifrado y descifrará la unidad. Deberá hacer esto para un FTPM antes de actualizar o restablecer el firmware de UEFI.

- Agregar contraseña le permitirá agregar una contraseña separada que debe escribir para acceder al disco.

- Agregar tarjeta inteligente solo permitirá el acceso a la unidad cuando se usa una tarjeta inteligente apropiada con la PC.

- Activar/apagar automáticamente desbloqueará automáticamente unidades que no sean el disco de Windows cuando un usuario autenticado se inicie sesión en la PC.

Usando bitlocker para ir

BitLocker To Go es un cifrado de disco completo para el almacenamiento extraíble, como discos duros USB y unidades flash, y es tan efectivo como BitLocker para discos dentro de una PC, aunque funciona de una manera ligeramente diferente. Desde el panel principal de BitLocker, cuando se enchufa una unidad extraíble, aparecerá como una unidad que se puede encriptar (ver Figura 17-8).

Figura 17-8. El almacenamiento de eliminación se puede encriptar con BitLocker para ir

Nota: Solo el almacenamiento extraíble formateado con el formato de partición NTFS de Microsoft se puede encriptar con BitLocker y BitLocker para funcionar.

La diferencia con las unidades dentro de la PC viene cuando va a cifrar la unidad, y se le pregunta cómo desea desbloquearlo (ver Figura 17-9). Hay dos opciones disponibles, que usan una tarjeta inteligente o utilizan una contraseña.

Figura 17-9. Puedes desbloquear BitLocker para ir a unidades de dos maneras

Más allá de eso, no hay mucho que decir sobre el uso y la gestión de BitLocker para ir, y en estos días de almacenamiento en la nube completamente seguro y cifrado y acceso ubicuo a Internet, no es realmente necesario, excepto casos especializados como el transporte de secretos del gobierno sensibles por parte de Agentes de opciones negras a través de las fronteras en unidades flash USB disfrazadas de bolígrafo (ves demasiadas películas de misión imposibles; ed).

Sistema de archivos de encriptación

Hablando de cosas que están completamente obsoletas pero que aún están en Windows, el sistema de archivos de cifrado (EFS) está en lo alto de la lista. Primero introducido con Windows NT 3.0, es un sistema para cifrar archivos y carpetas individuales en una PC, pero no viene sin sus problemas, y realmente no puedo recomendar que nadie lo use cuando BitLocker es una solución tan mejor.

EFS difiere de BitLocker en eso, porque no es el disco encriptado, cualquier archivo y carpetas que encripte permanecerá encriptado cuando se copie del disco. Esto está bien para el uso general, pero puede presionar problemas si esos archivos se copian en un sistema de archivos que no admite EFS. Si esto sucede, como lo hizo una vez con algunos de mis propios archivos que copié en una unidad de almacenamiento adjunta de red (NAS), puede encontrar que los archivos se vuelven inutilizables, que es solo otra razón para no usar EFS en mi propia opinión.

Sin embargo, este es un libro de solución de problemas, y es posible que se encuentre con una situación en la que se está utilizando EFS. Se encuentra haciendo clic derecho en un archivo o carpeta y seleccionando las propiedades para el elemento. En la pestaña General en el cuadro de diálogo Propiedades, haga clic en el botón Atributos avanzados y verá una opción para cifrar [el] contenido para asegurar datos (ver Figura 17-10).

Figura 17-10. Cifrar archivos y carpetas desde el explorador de archivos

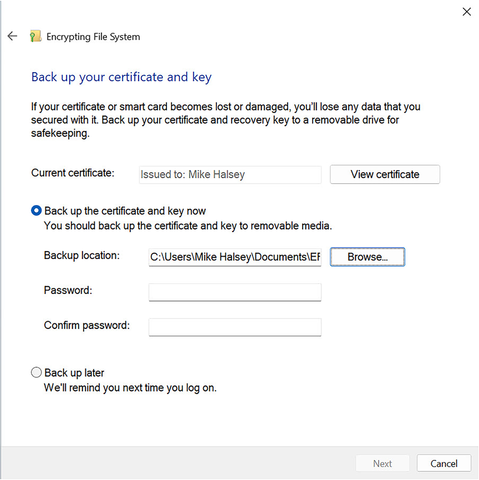

Con el cifrado hecho, se le pedirá que haga una copia de seguridad de su clave de cifrado (consulte la Figura 17-11), lo cual es esencial ya que de lo contrario podría perder el acceso a esos archivos para siempre. El archivo o carpeta tendrá un icono de candado aparecer en su esquina superior derecha.

Figura 17-11. Siempre debe hacer una copia de seguridad de su clave de cifrado

Sin embargo, puede hacer una copia de seguridad de sus certificados de cifrado en cualquier momento buscando en el menú Inicio para encriptar y iniciar certificados de cifrado de administración de archivos cuando aparezca en los resultados de búsqueda. Esto lanzará un asistente que sugerirá el certificado para hacer una copia de seguridad, y puede ver sus detalles para asegurarse de que sea el correcto (ver Figura 17-12).

Figura 17-12. Puede hacer una copia de seguridad de sus certificados en cualquier momento

Se le solicitará una ubicación de guardado para la copia de seguridad del certificado y una contraseña que se requerirá para desbloquearla (ver Figura 17-13). Bajo ninguna circunstancia debe guardar este certificado en una carpeta que ya está encriptada con EFS.

Figura 17-13. Puede establecer una contraseña para abrir el certificado

Si luego necesita reimportar el certificado, tal vez porque ha dado una copia de los archivos cifrados a otra persona, puede hacerlo haciendo doble clic en el archivo de certificado para abrirlo (consulte la Figura 17-14).

Figura 17-14. Puede reimportar certificados haciendo doble clic en

Cifrado

EFS también se puede gestionar con la herramienta de línea de comandos Cipher.exe.

Precaución: Cuando cifra un archivo con EFS, Windows primero hace una copia de copia de seguridad del archivo que se elimina cuando el archivo está encriptado. Este archivo aún puede ser recuperable más adelante, por lo que el conmutador /W es útil para limpiar de forma segura el espacio libre en la PC. Sin embargo, tenga en cuenta que no funciona para archivos de menos de 1 kb de tamaño.

Efsdump

También hay una herramienta con la suite Sysinternals de Microsoft que se puede usar para ayudarlo a administrar archivos cifrados EFS. EFSDUMP se puede usar para auditar qué usuarios en una PC tienen acceso a archivos cifrados. Es una herramienta de línea de comando simple que se usa en el formato efsdump [-s] [-q]

Figura 17-15. Efsdump puede informar sobre qué usuarios tienen acceso a archivos cifrados

Firewall avanzado de Windows

Si, como yo, eres lo suficientemente mayor como para recordar el lanzamiento de Windows XP Service Pack 2, entonces sabrás qué tan grande fue que Microsoft finalmente incluyó un firewall con Windows. Antes de eso, y durante algún tiempo después, las personas, incluido yo mismo, tuvieron que usar un firewall de terceros (ZoneAlarm fue mi elección personal).

En estos días, si compra uno de los grandes antivirus y suites de seguridad, comúnmente no se enviarán con un firewall. La razón de esto es que durante muchos años ahora el firewall que se envía con Windows es realmente muy bueno.

El firewall de Windows viene con dos personalidades, las versiones básicas y avanzadas. Puede encontrar el firewall básico en la seguridad de Windows, y detallé cómo usarlo en el Capítulo 3, por lo que no repetirá nada de eso aquí.

Sin embargo, en las herramientas de Windows, encontrará el firewall de Windows Defender con seguridad avanzada, que probablemente podamos esperar que se renombraran en algún momento en el futuro. Es aquí que puede obtener un control avanzado sobre el firewall, como crear y modificar reglas, abrir y cerrar puertos específicos, e importar y exportar políticas de firewall nuevas y existentes (ver Figura 17-16).

Figura 17-16. El firewall avanzado en Windows 11 es muy configurable

Usted crea reglas entrantes y salientes por separado, y un asistente lo guía a través del proceso de crear una regla para un programa específico en la PC (ver Figura 17-17), para un puerto o serie específico de puertos, desde una lista predefinida que Windows y características del servidor como Hyper-V, compartir archivos, BranchCache y Desktop remoto, o crear una regla totalmente personalizada que también le permite crear reglas para servicios instalados específicos.

Figura 17-17. Un mago lo guía a través del proceso de creación de reglas de firewall

Donde lo más probable es que desee usar el firewall avanzado es para administrar la seguridad de sus conexiones en el lugar de trabajo, especialmente para los trabajadores que marcan en su red de todo el mundo. En el panel izquierdo, haga clic en Reglas de seguridad de conexión y una nueva regla ... El enlace aparecerá en el panel del lado derecho.

Puede crear reglas que cubran todo tipo de diferentes requisitos y protocolos de seguridad (ver Figura 17-18), autenticación, túneles y direccionamiento IP (útil para ese espía de anteriormente en el capítulo si tenían su unidad de bolígrafo secreta/unidad flash USB robado, eh?;

Figura 17-18. Se pueden crear todo tipo de reglas de seguridad de conexión

Por último, si sospecha que podría haber problemas con la configuración u operación del firewall, hacer clic en el monitoreo en el panel izquierdo mostrará los detalles actuales sobre el firewall, incluidos cuáles de los tres perfiles (dominio, privado o público) están actualmente en uso y si las reglas se están implementando (ver Figura 17-19).

Figura 17-19. Puede verificar el estado actual del firewall

Consejo: Si sospecha que las políticas de firewall en la PC se han corrompido, haga clic en Windows Defender con firewall avanzado en el panel izquierdo, luego desde el menú de acción haga clic en Restaurar la política predeterminada. Esto restablecerá todas las políticas de firewall en el estado en el que se encontraban cuando se instaló Windows 11.

Política de seguridad local

He hablado en el Capítulo 3 cómo puede usar la política grupal para crear un sistema de PC seguro y robusto, aunque en estos días muchas personas prefieren la gestión de dispositivos móviles (MDM). En las herramientas de Windows, hay un subconjunto de políticas bajo la política de seguridad local. Aquí es donde encontrará no solo la configuración de política grupal relacionada directamente con la seguridad, como las políticas de contraseña, sino también enlaces rápidos a otras características de seguridad dentro de Windows 11 (ver Figura 17-20).

Figura 17-20. Se puede acceder a las políticas de seguridad desde las herramientas de Windows

Resumen

La seguridad es claramente muy importante para nuestras PC, para la privacidad de los datos, el cumplimiento (tanto corporativo como gubernamental) y para su propia tranquilidad, especialmente cuando se trata de mantener sistemas robustos y confiables.

Sin embargo, estamos a punto de obtener un curso de bloqueo en lo mal que las cosas pueden llegar en el próximo capítulo cuando hablamos de lo que puede suceder con las infecciones por malware y virus y cómo puede proteger una PC e incluso eliminar manualmente todo de los troyanos a Ransomware.