Erstellen eines robusten und sicheren PC -Ökosystems in Windows 11 und Windows 10

Aufbau eines robusten und sicheren PC -Ökosystems

Sie haben vielleicht gehört, dass der Begriff „Prävention besser ist als Heilmittel“, was hauptsächlich auf den niederländischen Philosophen Erasmus um 1500 zurückzuführen ist. Im Laufe der Jahre wurde der Ausdruck von der Gesundheitsversorgung weit verbreitet, aber auch bei Windows 11 Bedeutung Fehlerbehebung… Hören Sie mich in diesem.

Wenn Probleme mit PCs auftreten, haben Sie im Allgemeinen zwei Optionen, um den PC neu zu erstellen oder zu versuchen, alles zu finden und zu beheben, was die Ursache ist. Wenn Sie die frühere Option auswählen, erhalten Sie eine schnelle Erstbeschaffung, möglicherweise nur 20 Minuten, um den PC zu überlegen, aber dann haben Sie eine weitaus länger Windows und App -Updates oder die Neuinstallation aller Apps und Software von Grund auf neu.

Wenn Sie die Route zur Fehlerbehebung hinuntergehen, welches natürlich dieses Buch Ihnen hilft, ist die anfängliche Fixzeit länger, aber der Gesamtprozess, wenn der PC wieder in Betrieb ist, sollte geringer sein als die Neuauflagenroute. Es gibt keine Garantien, je nach Art des Problems, mit dem Sie konfrontiert sind, da es sich um einen echten Kopfkratzer handelt, aber Sie sind bereit für eine Herausforderung, oder?

Wenn die Prävention besser ist als Cure ins Spiel kommt zu versuchen, die Probleme zu mildern und sicherzustellen, dass im ersten Fall nichts mit dem PC schief geht, sodass Sie überhaupt keine Probleme beheben müssen. Dies ist natürlich Anoxymoron als die Art von PCs mit ihren nahezu unendlichen Kombinationen von InstalledSoftware, Hardware, Peripheriegeräten und Verbindungen bedeuten, dass Sie niemals vollständig auftreten können.

Das Einrichten Ihrer PCs jedoch auf robuste Weise ist jedoch immer eine gute Praxis, und es würde mich nicht erinnern, nicht zu besprechen, wie ich in erster Instanz als Teil einer Fehlerbehebung Probleme vermeiden kann.

Systemwiederherstellung verstehen

In den frühesten Tagen meines Lebens als Autor war ich an einem Buch über Windows 8 verbunden, das ich bald darauf ausgeschüttet wurde. Es gab hier von Anfang an Probleme, vor allem, weil das Buch mit einer spezifischen „Stimme“ geschrieben werden sollte, die in der Serie verwendet wurde, die ich Schwierigkeiten hatte (Sie haben vielleicht bereits gedacht, dass ich gerne Tangenten und Tangenten und Witze, Zitate und Anekdoten wie diese, wann immer ich kann).

Das andere Problem für mich war der Co-Autor, den ich zugewiesen hatte. Dieser Autor bestand darauf, dass das Buch begann mit einem Abschnitt mit dem Titel „Sicherheit zuerst mit Systemwiederherstellung“. Dies blieb mir danach in den Sinn, als es ein unheilvolles Argument begann.

Im Wesentlichen hatte mein Co-Autor recht; Es ist eine großartige Idee, sicherzustellen, dass die Wiederherstellung der Systeme auf einem PC funktioniert. Wo ich glaubte, dass sie jedoch falsch waren, war, dass (a) das Buch nicht um die Fehlerbehebung ging, sondern eher ein Anfänger -Leitfaden und (b), dass wir dem Leser sagen, dass das allererste, was sie tun sollten, war, eine Systemwiederherstellungspunkt, zu dem sie zurückkehren könnten, wenn sie jemals auf ein Problem gestoßen sind.

Die Systemwiederherstellung wurde natürlich (als er sanft in eine andere Anekdote ausrutscht) zuerst mit Windows ME eingeführt, das im Herbst 2000 veröffentlicht wurde. Es wurde in den Tagen vor Windows Vista weit verbreitet, an dem Viren und Malware zu verbergen waren. Bereit, sich wieder zu stürzen, sobald das System wiederhergestellt wurde, was in den Tagen von Windows mich ehrlich gesagt sehr viel war.

Windows Vista war natürlich das Betriebssystem, das die Benutzerkontensteuerung (UAC) eingeführt hat, die in seinem ersten Deckmantel schrecklich aufdringlich war, aber Malware erfolgreich Änderungen an einem PC vorgenommen hat, die etwas anderes als nur das derzeit unterzeichnete Benutzer des Benutzers beeinflussen könnten . Bis zu diesem Zeitpunkt war das erste, was ich auf einem PC gemacht habe, die Wiederherstellung der Systeme, aber mit Vista und UAC wurde es endlich nützlich.

Woher bringt uns das mit dem Argument über das Windows 8 -Buch und warum ist es wichtig? Die Systemwiederherstellung ist, dass es einen Schnappschuss kritischer Systemdateien wie die Registrierung und Teile des Windows -Kernels erstellt, wenn eine Änderung vorgenommen wird, die dazu führen kann, dass der PC instabil wird. Dies beinhaltet die Installation eines neuen Stücks Win32 -Desktop -Software (sie tritt nicht bei Microsoft Store -Apps ein) oder wenn ein Windows -Update installiert ist.

Die Wiederherstellung des Systems behält sich einen kleinen Prozentsatz der Festplatte vor, normalerweise zwischen 2% und 5%, in denen sie ihre Backups aufbewahrt. Dies bedeutet, dass wenn auf einem PC viel Aktivität stattfindet, z. B. das Herunterladen vieler Updates und die Installation vieler Software, zuvor erfasste Wiederherstellungspunkte gelöscht werden, um Platz für eine neue zu schaffen. Die Installation von Software

Und das Herunterladen von Updates sind natürlich viel mit einem neuen Dinge passieren

PC, und so denke ich, Sie können sich vorstellen, warum ich so aufgeregt bin, wie sinnlos es haben würde

Ich habe den Besitzer eines glänzenden neuen Windows 8 -PCs zuerst mitgeteilt.

Konfigurieren der Systemwiederherstellung

Sie sollten jedoch immer die Systemwiederherstellung auf einem PC aktiviert haben, und es kann bei Windows 11 -Installationen häufig vorkommen, um festzustellen, dass es standardmäßig nicht aktiviert wird. Sie können die Systemwiederherstellung am einfachsten finden, indem Sie im Startmenü danach suchen und auf einen Wiederherstellungspunkt erstellen, wenn es in den Suchergebnissen angezeigt wird. Sie können es auch in Einstellungen unter System finden ➤ Über und als Systemschutz im Abschnitt zugehörige Links bezeichnet.

Tipp: Die Systemwiederherstellung kann aus der Eingabeaufforderung oder aus einem PowerShell -Fenster ausgeführt werden, indem der Befehlssystempropertie -Schutz und die Drücke der Eingabetaste verwendet wird.

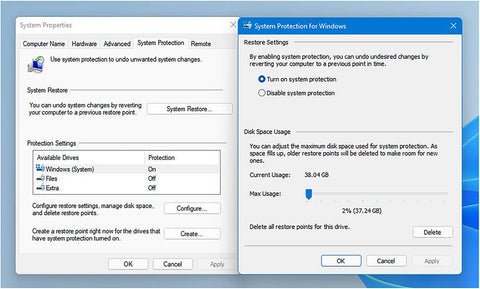

Wenn das Systemschutzfeld auf Ihrem Desktop geöffnet ist, können Sie feststellen, ob die Systemwiederherstellung für jedes Laufwerk oder jede Partition in Ihrem PC konfiguriert ist. Klicken Sie auf die Schaltfläche Konfigurieren, um die Optionen festzulegen und zu ändern (siehe Abbildung 3-1).

Abbildung 3-1. Die Systemwiederherstellung ist einfach zu konfigurieren

Abbildung 3-1. Die Systemwiederherstellung ist einfach zu konfigurieren

Die Optionen müssen für jede Festplatte oder Partition einzeln geändert werden und die Wiederherstellung des Systems ein- oder ausgeschaltet für diese Festplatte und das Zuweisen, wie viel Platz auf dieser Festplatte der Funktion zugeordnet ist. Der Grund, warum Sie die Systemwiederherstellung für andere Datenträger als derjenige konfigurieren können, an dem Windows installiert ist in Windows mit der Funktion des Dateiverlaufs und der Dateisicherungsfunktion; Dinge, die in den Tagen von Azure, OneDrive und superschnellem Breitband alle unglaublich malerisch zu sein scheinen. Es genügt zu sagen, dass das System wiederhergestellt wird, wenn Sie auf Ihrem Windows -Laufwerk keinen Zweck haben und es nicht wert ist, aktiviert zu werden.

Konfigurieren der Systemwiederherstellung mithilfe von Skripten

Sie können auch die Systemwiederherstellung mithilfe von Power-Shell konfigurieren. Öffnen Sie das Windows-Terminal und verwenden Sie die folgenden Befehle: Aktivieren Sie den COMPUTERRESTORE, um die Systemwiederherstellung für ein Laufwerk mit den folgenden Switches zu aktivieren.

-Drive

-Confirm, um vor der Umsetzung der Änderung eine Bestätigung zu erzwingen,

-Whatif zu zeigen, was passieren würde, wenn das CMDLET läuft

Darüber hinaus können Sie die Systemwiederherstellung für ein Laufwerk mit dem Befehl "DeBleableComputerrestore" deaktivieren. Sie können auch Get-ComputerrestorePoint verwenden, um die verfügbaren Wiederherstellungspunkte aufzulisten, die wiederhergestellt werden können, und Checkpoint-Computer, um manuell einen neuen Wiederherstellungspunkt zu erstellen.

Wenn Sie eine vorherige Sicherung wiederherstellen müssen, verwenden Sie restore -computer mit dem Switch -RestorePoint

Get-ComputeRestorePoint-Befehl.

Wiederherstellung des Systems wiederherstellen Backups

Es gibt verschiedene Möglichkeiten, Ihre Windows 11-Installation mithilfe der Systemwiederherstellung auf einen vorherigen Punkt wiederherzustellen. Die erste verwendet Power-Shell und die ich im vorherigen Abschnitt beschrieben habe. Suchen Sie im Desktop im Startmenü nach Systemwiederherstellung und klicken Sie auf einen Wiederherstellungspunkt erstellen, wenn es in den Suchergebnissen angezeigt wird.

Dadurch werden das zuvor gesehene Dialogfeld angezeigt, und Sie können auf die Schaltfläche Systemwiederherstellung klicken, um den Systemwiederherstellungsvorgang zu starten.

Wenn der PC nicht auf den Desktop startet, können Sie die Systemwiederherstellung aus der Wiederherstellungskonsole ausführen. Klicken Sie auf Fehlerbehebung und dann fortgeschrittene Optionen, und Sie werden angezeigt, dass eine Systemwiederherstellungsoption angezeigt wird, die genau wie auf dem Desktop funktioniert.

Tipp: Systemwiederherstellung kann aus der Eingabeaufforderung oder aus einem Stromschalenfenster ausgeführt werden, indem Rstrui eingeben und die Eingabetaste gedrückt werden.

Sie werden eine empfohlene Wiederherstellung angeboten, die normalerweise der neueste Wiederherstellungspunkt ist. Sie werden jedoch auch eine Option zur Auswahl eines anderen Wiederherstellungspunkts angezeigt (siehe Abbildung 3-2).

Abbildung 3-2. Der neueste Wiederherstellungspunkt wird wie empfohlen angezeigt

Abbildung 3-2. Der neueste Wiederherstellungspunkt wird wie empfohlen angezeigt

Wenn Sie die Liste der verfügbaren Wiederherstellungspunkte sehen, sind Sie möglicherweise überrascht, wenn nur ein oder zwei verfügbar sind (siehe Abbildung 3-3). Dies liegt daran, dass Windows 11 ärgerlich versucht, hilfreich zu sein, indem Sie Ihnen die neuesten und das, was er glaubt, die relevantesten Punkte sind. Sie könnten jedoch feststellen, dass das Problem durch Software verursacht wird, die einige Tage oder sogar eine Woche vor oder so installiert wurde. Um alle verfügbaren Wiederherstellungspunkte anzuzeigen, überprüfen Sie das Feld Weitere Wiederherstellungspunkte.

Abbildung 3-3. Nicht alle verfügbaren Wiederherstellungspunkte werden angezeigt

Abbildung 3-3. Nicht alle verfügbaren Wiederherstellungspunkte werden angezeigt

Jetzt sehen Sie eine Liste aller verfügbaren Wiederherstellungspunkte. Viele werden gelöscht, wenn der für sie verfügbare Platz voll ist und wiederverwendet werden muss. Wenn Sie jedoch bei Updates und Software-Installationen nicht viel allgemeine Aktivität auf Ihrem PC gibt, finden Sie, wie in Abbildung 3-4 zu sehen ist, dass die verfügbaren Wiederherstellungspunkte einige Monate lang hilfreich ausgehen können.

Abbildung 3-4. Sie können alle verfügbaren Wiederherstellungspunkte anzeigen

Abbildung 3-4. Sie können alle verfügbaren Wiederherstellungspunkte anzeigen

Überprüfen Sie den Wiederherstellungspunkt, an dem Sie interessiert sind, und Sie können dann auf die Schaltfläche Affizier -Programme scannen. Dies präsentiert eine Liste aller auf Ihrem PC installierten Win32-Programme und -Treiber, die seit dem Erfassen dieses Wiederherstellungspunkts installiert oder aktualisiert wurden (siehe Abbildung 3-5).

Abbildung 3-5. Sie können überprüfen, welche Programme betroffen sind

Abbildung 3-5. Sie können überprüfen, welche Programme betroffen sind

Beachten Sie hier, dass Apps, die aus dem Microsoft Store oder aus einem Drittanbieter-Store installiert sind, nicht in diese Liste enthalten sind. Was jedoch hilfreich enthalten ist, ist jedoch die Versionsnummer des Programms oder des Treibers. Dies kann besonders nützlich sein, wenn Sie bei der Fehlerbehebung bei einem Windows -Update beheben und einen bestimmten Treiber wieder zu einem Punkt rollen möchten, bevor ein Update für diesen Treiber den PC instabil machte.

Klicken Sie mit dem richtigen Wiederherstellungspunkt auf die Schaltfläche Weiter, um das System zurück zu diesem Punkt zu rollen. Der PC muss neu gestartet werden, um diesen Vorgang abzuschließen.

Das USB -Wiederherstellungsantrieb

Eines der größten Probleme, die bei einem PC auftreten können, ist, nicht auf den Desktop zu starten. Darüber hinaus können Sie in den schlimmsten Szenarien auch Probleme mit dem Zugriff auf die Wiederherstellungskonsole treffen. Dies liegt in erster Linie daran, dass Windows 11 so schnell startet; Die Zeit, die Sie zur Verfügung haben, um die F8 -Taste zu erreichen, um auf das Menü „Startoptionen zuzugreifen, oder DEL oder F2, um auf die UEFI -Firmware zuzugreifen, ist unglaublich klein.

Aus diesem Grund empfehle ich immer, dass Sie einen USB -Wiederherstellungsantrieb günstig halten. Auf diese Weise können Sie nicht nur die Wiederherstellungskonsole starten und auf die UEFI -Firmware leichter zugreifen (ungeachtet der zusätzlichen Probleme, die ich später detailliert beschreiben werde), aber es ist auch viel einfacher und unkomplizierter, wie es in früheren Versionen war von Fenstern.

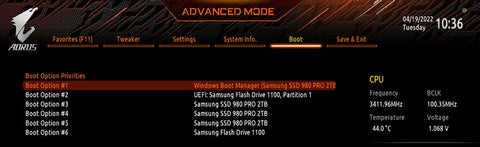

Ich erwähnte, dass Ihr PC manchmal nicht auf ein USB -Laufwerk startet. Dies kann in der UEFI -Firmware im Boot -Abschnitt konfiguriert werden. Es wird die Startpriorität für verschiedene Laufwerke und Geräte angezeigt, die mit dem PC verbunden sind (siehe Abbildung 3-6). Dies kann mit Ihrem Windows -Boot -Manager oder einer bestimmten Festplatte im PC beginnen.

Abbildung 3-6. Sie können die Startpriorität in der UEFI -Firmware konfigurieren

Abbildung 3-6. Sie können die Startpriorität in der UEFI -Firmware konfigurieren

Sie können diese Startpriorität jedoch ändern, sodass vor dem Windows-Boot-Manager eine USB-Flash-Laufwerk-Option ist (siehe Abbildung 3-7). Dies bedeutet, dass Sie, wenn Sie jemals auf ein Problem stoßen und der PC nicht auf den Desktop startet, es sehr einfach mit einem USB -Wiederherstellungsantrieb starten können.

Abbildung 3-7. Sie können auswählen, welche die ersten, zweiten und dritten Startgeräte sind

Abbildung 3-7. Sie können auswählen, welche die ersten, zweiten und dritten Startgeräte sind

USB -Laufwerke und Schnellstiefel

Eines der Merkmale moderner UEFI-Motherboards heißt Fast Stiefel, siehe Abbildung 3-8. Dies ist ein System, mit dem Ihr PC viel schneller beginnen kann als normalerweise, indem Sie Ihre gesamte Hardware gleichzeitig initialisieren, anstatt jeweils ein Gerät jeweils in der Art und Weise, wie ältere BIOS -Systeme dies getan haben.

Abbildung 3-8. Das Deaktivieren des schnellen Starts kann manchmal klug sein

Abbildung 3-8. Das Deaktivieren des schnellen Starts kann manchmal klug sein

Damit der Schnellstart funktioniert, benötigen Sie eine Grafikkarte, die UEFI GOP (Grafikausgangsprotokoll) unterstützt. Einer der Nachteile des schnellen Starts besteht jedoch darin, dass er die Möglichkeit deaktiviert, den PC von einem USB -Laufwerk zu starten. Auf meinen eigenen PCs deaktiviere ich den schnellen Start, da wir ehrlich genug sind, sie haben heutzutage sowieso schnell genug starten, und Sie möchten möglicherweise auch die Fast -Boot -Funktion deaktivieren, die aus den Boot -Optionen erfolgen kann, wenn Sie ein Motherboard haben, das unterstützt Es.

Erstellen eines USB -Wiederherstellungsantriebs

Das Erstellen eines USB -Wiederherstellungsantriebs in Windows 11 ist unkompliziert und dauert nur wenige Minuten. Es ist auch wesentlich weniger kompliziert als bei früheren Windows -Versionen, wie ich bereits erwähnt habe. Der Grund dafür ist, dass die Boot-Systeme von Windows 8, in denen die Funktion zum ersten Mal erschien, und frühere Versionen von Windows 10, Motherboards und 32-Bit-Windows-Editionen unterstützen mussten.

Dies bedeutete, dass das erstellte Wiederherstellungsantrieb immer nur an dieser Spezifikation funktionieren würde, und der Versuch, ein 64-Bit-Wiederherstellungsantrieb für eine 32-Bit führen zu einem PC, der nicht beginnen würde. Glücklicherweise stellte Microsoft im Mai 2020 die Produktion von 32-Bit-Versionen von Windows 10 ein, und Windows 11 wird aufgrund seiner Erfordernis für TPM 2.0-Verschlüsselungsunterstützung ohnehin nicht auf älteren BIOS-Motherboards installiert.

Um ein USB -Wiederherstellungsantrieb zu erstellen, suchen Sie im Startmenü nach Wiederherstellung und klicken Sie auf Wiederherstellungsantrieb, wenn es in den Suchergebnissen angezeigt wird. Der Vorgang ist einfach: Stecken Sie ein USB-Flash-Laufwerk (das formatiert wird. Stellen Sie daher sicher, dass Sie nichts dafür benötigen) von mindestens 512 MB Größe und klicken Sie auf die Schaltfläche Weiter (siehe Abbildung 3-9).

Abbildung 3-9. Es ist sehr einfach, ein USB -Wiederherstellungsantrieb in Windows 11 zu erstellen

Abbildung 3-9. Es ist sehr einfach, ein USB -Wiederherstellungsantrieb in Windows 11 zu erstellen

Sie sehen eine Option, um Systemdateien auf das Wiederherstellungsantrieb zu sichern. Dadurch wird eine Kopie des Windows Reset -Bildes erstellt. Dies ist eine Funktion, die wir in Kapitel 22 betrachten werden. Damit dieses Sicherungsbild auf das Laufwerk kopiert werden kann, benötigen Sie ein viel größeres USB -Flash -Laufwerk, mindestens 4 GB bei a Minimum.

Der Grund, warum Sie dieses Bild möglicherweise nicht erstellen möchten, ist, dass es sehr schnell ausgehen wird. Auf die gleiche Weise wird eine Systembildsicherung, die ich auch in Kapitel 22 beschreiben werde, aufgrund von Aktualisierungen und Funktionen, die auf Ihrem PC installiert werden, schnell ausgehen. Sie werden möglicherweise feststellen, dass Sie dieses Bild zum Zeitpunkt der Neuinstallation von zwei oder mehr Jahren.

Dateisicherung und Wiederherstellung

Ich möchte eine Notiz über Dateisicherungen einlegen und in Windows 11 wiederherstellen, da es noch da ist. Es stehen zwei Dateisicherungsfunktionen zur Verfügung, beide im Bedienfeld, Sicherung und Wiederherstellung (Windows 7) und Dateiverlauf (siehe Abbildung 3-10).

Abbildung 3-10. Die Dateisicherungsfunktionen von Windows 11 werden wahrscheinlich entfernt

Abbildung 3-10. Die Dateisicherungsfunktionen von Windows 11 werden wahrscheinlich entfernt

Microsoft möchte die Leute dazu bringen, die Backup und den Synchronisierungsdienst von OneDrive -Datei in Windows 11 zu verwenden, weshalb Sie ihn verwenden können, wenn es nicht eingerichtet ist. Infolgedessen wurden diese beiden älteren Funktionen seit einiger Zeit veraltet und sind Hauptkandidaten für die Entfernung in einem zukünftigen Update des Betriebssystems.

Es lohnt sich nicht, Ihnen zu zeigen, wie Sie diese verwenden können, da ich der Meinung bin, dass es unklug ist, Sie zu ermutigen, ein Sicherungssystem zu verwenden, von dem Sie später möglicherweise keine Dateien wiederherstellen können.

OneDrive kann so konfiguriert werden, dass sie gleichzeitig ein persönliches und ein Geschäftskonto verwenden. Es ist in einem Buch zur Fehlerbehebung nicht erforderlich, um Ihnen zu zeigen, wie Sie sie konfigurieren.

Gruppenpolitik

Wenn Sie Windows 11 in einer Arbeitsplatzumgebung verwenden, wäre es unklug, keine Gruppenrichtlinien für Ihre Benutzer festzulegen. Wenn Sie nicht bekannt sind, können Sie mit Gruppenrichtlinien Berechtigungen und bestimmte Konfigurationsoptionen für jeden Aspekt des Windows -Benutzererlebnisses genehmigen oder verweigern, vom Zugriff auf Windows -Update und Installation von Treibern zum Ändern des Standard -Desktop -Wallpapers und der Ablehnung von Schreibvorgängen und Kopieren von Operationen von Kopieren aus Externe Medien wie USB -Flash -Laufwerke.

Der einfachste Weg, um auf Gruppenrichtlinien zuzugreifen, besteht darin, Gpedit im Startmenü einzugeben und Gruppenrichtlinien bearbeiten zu klicken, wenn sie in den Suchergebnissen angezeigt werden. Das Fenster "Hauptgruppenrichtlinien" -Ededitor ist die Standard-Microsoft Management Console (MMC) -Kreife und es ist unwahrscheinlich, dass sich die Windows 11-Lebensdauer ändern (siehe Abbildung 3-11). Abbildung 3-11. Der Gruppenrichtlinien -Editor in Windows 11

Abbildung 3-11. Der Gruppenrichtlinien -Editor in Windows 11

Die Richtlinien werden in zwei getrennte Bereiche aufgeteilt. Die Computerkonfiguration setzt Richtlinien, die für jeden Benutzer auf dem PC gelten, und die Benutzerkonfiguration gibt Richtlinien an, die nur für den aktuell angemeldeten Benutzer gelten. Am unteren Rand der Fenster befinden sich die Registerkarten und Standard -Registerkarten. In der erweiterten Ansicht wird ein Panel angezeigt, das eine ausgewählte Beschreibung der derzeit ausgewählten Richtlinie enthält, um Ihnen bei der Festlegung von Richtlinien zu helfen, die für den Benutzer und den PC korrekt und geeignet sind.

Während es, wie ich bereits sagte Geben Sie der Microsoft MVP Community einen Shout-Out für die Einreichung ihrer Top-Richtlinienvorschläge für Gruppen.

Anzeigen detaillierter Statusnachrichten

Wenn Sie ein Windows-Old-Timer sind, wie ich es bin, erinnern Sie sich vielleicht, dass Sie beim Starten und Herunterfahren des Betriebssystems technische Informationen darüber sehen, was es zu diesem Zeitpunkt tat, z. B. das Starten von Diensten, das Laden des Benutzerprofils. und so weiter.

Diese Nachrichten können nützlich sein, wenn Sie ein Problem mit dem Start, dem Herunterfahren oder dem Laden eines Benutzerprofils beheben müssen und das System während dieser Vorgänge nicht verlangsamt und vom Endbenutzer wahrscheinlich ignoriert wird, sowieso können Sie Sie können Reaktivieren Sie sie in Windows 11.

Verwaltungsvorlagen ➤ System ➤ Zeigen Sie sehr detaillierte Statusnachrichten an, die Sie aktivieren müssen, um diese Funktion zu aktivieren, und wird nach dem nächsten Neustart des PCs angezeigt.

Spezifische Bedienfeldelemente ausblenden

Dies ist eine relativ verwendete Gruppenrichtlinie für Unternehmen und kann verwendet werden, um alle Applets des Bedienfelds auszublenden, die der Benutzer nicht sehen oder zugreifen kann. Sie finden es in der Benutzerkonfiguration ➤ Verwaltungsvorlagen ➤ Bedienfeld, und Sie müssen den kanonischen Namen für jedes Bedienfeldelement eingeben, das Sie ausblenden möchten.

Konfigurieren Sie den Remote -Desktop -Zugriff

Im nächsten Mal werden wir uns ansehen, wie wir Remote -Zugriffstools verwenden können, um Benutzer an Remote -Standorten zu unterstützen, und eines der wichtigsten Tools ist Remote -Desktop. Dies muss auf PCs aktiviert werden und kann dies unter Verwendung von Gruppenrichtlinien erfolgen. Navigieren Sie zur Computerkonfiguration ➤ Verwaltungsvorlagen ➤ Windows -Komponenten ➤ Remote -Desktop -Dienste ➤ Remote Desktop Session Host ➤ Verbindungen, in denen Sie den Remote -Zugriff auf den PC aktivieren können.

Blockieren Sie eingehende Verbindungen für öffentliche Netzwerke

Die Sicherheit kann auf einem PC erheblich verschärft werden, indem alle eingehenden Verbindungen blockiert werden, wenn der Computer mit einem öffentlichen Netzwerk wie einem Café oder in einem Zug verbunden ist. Öffnen Sie die Computerkonfiguration ➤ Windows -Einstellungen ➤ Sicherheitseinstellungen ➤ Windows Defender Firewall mit fortgeschrittener Sicherheit ➤ Windows Defender Firewall mit erweiterter Sicherheit und klicken Sie dann auf den Link zur Firewall -Eigenschaften von Windows Defender.

Dadurch werden ein Dialogfeld angezeigt, in dem Sie auf die Registerkarte "öffentliches Profil" klicken und alle eingehenden Verbindungen blockieren können (siehe Abbildung 3-12).

Abbildung 3-12. Das Blockieren eingehender Verbindungen für öffentliche Netzwerke kann einen PC sicherer machen

Abbildung 3-12. Das Blockieren eingehender Verbindungen für öffentliche Netzwerke kann einen PC sicherer machen

Aktivieren Sie die Feuerwall -Protokollierung

Zusätzlich können Sie im Windows Defender mit fortgeschrittenen Firewall-Richtlinien die Protokollierung für die Firewall aktivieren (siehe Abbildung 3-13). Dies speichert ein Protokoll der Firewall -Aktivität in einem %SystemRoot %\ System32 \ logFiles \ Firewall \ Pfirewall.log -Datei, die später bei Problemen bei der Fehlerbehebung möglicherweise nützlich sein kann.

Abbildung 3-13. Sie können die Protokollierung für die Windows -Firewall aktivieren

Abbildung 3-13. Sie können die Protokollierung für die Windows -Firewall aktivieren

Deaktivieren Sie den abnehmbaren Speicher

Eine der wichtigsten Möglichkeiten für Malware, seinen Weg in ein Unternehmensnetzwerk zu finden, besteht darin, dass es von Benutzern auf einem USB -Flash -Laufwerk eingebracht wird. Sie können alle abnehmbaren Speichergebrauch in Windows 11 deaktivieren. Dies ist auch eine empfohlene Richtlinie, wenn Ihre Server Daten enthalten, die möglicherweise für Diebstahl empfindlich sind.

Computerkonfiguration ➤ Verwaltungsvorlagen ➤ System ➤ Aus dem abnehmbaren Speicherzugriff finden Sie die Richtlinien für die Deaktivierung des Lese- und Schreibzugriffs auf eine Vielzahl von entfernbaren Speichertypen, einschließlich USB -Flash -Laufwerken, die in die Kategorie Wechseldisketten fallen.

Fehlerbehebung und Diagnostik

Diese Auswahl der Richtlinien, die in der Computerkonfiguration zu finden sind ➤ Verwaltungsvorlagen ➤ System ➤ Fehlerbehebung und Diagnostik enthält viele Richtlinien, die Sie möglicherweise finden, sind nützlich, um auf Ihren PCs zu implementieren.

Sie enthalten Anwendungskompatibilitätsdiagnostik, mit der verschiedene Arten von Win32 -Anwendungsfehlern, beschädigte Dateiwiederherstellung, Windows -Boot -Leistungsdiagnostik und Windows -Speicher -Leck -Diagnose erfasst und melden können, die nützlich sein können, um einen möglichen Angriffsweg für Malware zu erkennen, und zum Herunterfahren, Standby/Lebenslauf, und Systemreaktionsdiagnostik.

Autoplay deaktivieren

Ich habe vor einiger Zeit erwähnt, dass Sie alle abnehmbaren Medien von einem PC blockieren können. Möglicherweise möchten Sie dies nicht tun, da es für Benutzer sehr nützlich sein kann, Dateien auf und von USB -Flash -Laufwerken zu übertragen. Malware kann jedoch weiterhin auf diesen Laufwerken sitzen, aber Sie können dazu beitragen, die Autoplay -Funktion zu deaktivieren, wenn ein Laufwerk angeschlossen ist.

Navigieren Sie zur Computerkonfiguration ➤ Verwaltungsvorlagen ➤ Windows -Komponenten ➤ Autoplay -Richtlinien zur Deaktivierung der Autoplay -Funktion für alle Benutzer auf dem PC.

Verwaltung der Ereignisprotokollierung und Fehlerberichterstattung

Computerkonfiguration ➤ Verwaltungsvorlagen ➤ Windows -Komponenten ➤ Event Log Service ist dort, wo Sie Richtlinien für die Verwaltung des Windows -Ereignisprotokolls finden.

Wir werden uns das Event -Protokoll in Kapitel 8 ausführlich ansehen. Es ist jedoch ein unglaublich nützliches Instrument zur Diagnose von Problemen auf einem PC. Sie können das Ereignisanmeldeprotokoll in Gruppenrichtlinien verwalten, einschließlich automatisch Sicherungskopien des Ereignisprotokolls, wenn es voll ist.

In der Computerkonfiguration sind zusätzliche Richtlinien zur Fehlerberichterstattung zu finden ➤ Verwaltungsvorlagen ➤ Windows -Komponenten ➤ Windows -Fehlerberichterstattung.

Zusätzliche Einstellungen für Gruppenrichtlinien

Einige der zusätzlichen Richtlinien, die Sie möglicherweise implementieren möchten, können den PC sicherer und weniger anfällig für Angriffe durch Hacker und Malware machen. Sie finden diese an den folgenden Stellen: Computerkonfiguration ➤ Verwaltungsvorlagen ➤ Windows-Komponenten und dann die Unteroptionen für…

- ActiveX Installer Service

- Fügen Sie Windows 11 Funktionen hinzu

- App -Paket -Bereitstellung

- Biometrie

- Bit-Locker-Antriebsverschlüsselung

- Microsoft Defender Antivirus

- Microsoft Defender Application Guard

- Microsoft Defender Exploit Guard

- Microsoft Secondary Authentication -Faktor

- Remote -Desktop -Dienste

- Windows Installer

- Windows -Anmeldoptionen

- Windows Remote Management (WinRM)

- Windows -Sicherheit

- Windows Update

Lokale Sicherheitsrichtlinien

Zusätzlich zu allen vom Gruppenrichtlinienredakteur angebotenen Kontrolle bietet das lokale Sicherheitsrichtlinie zusätzliche Optionen und Kontrolle. Das lokale Sicherheitsrichtlinie wird am einfachsten aus dem Startmenü auf die Suche nach SECPOL zugegriffen und in verschiedene Kategorien für einfache Verstöße unterteilt (siehe Abbildung 3-14).

Abbildung 3-14. Sie können Sicherheitsrichtlinien für den PC angeben

Abbildung 3-14. Sie können Sicherheitsrichtlinien für den PC angeben

Diese Sicherheitsrichtlinien decken alle Aspekte der Verwendung und des Betriebs des PC ab. Die nützlichsten Sicherheitsrichtlinienbereiche sind die folgenden:

- Kontorichtlinien Dort können Sie minimale Kennwort-, Alters-, Länge- und Komplexitätsanforderungen angeben und feststellen, wie viele fehlgeschlagene Anmeldeversuche das Konto auf dem PC gesperrt ist.

- Lokale Richtlinien Enthält Optionen für die Prüfungskonto -Kontoereignisse sowie die Angabe von Sicherheitsrichtlinien für die Rechte und Zugriff auf verschiedene Benutzer und Benutzergruppen auf dem PC und welche Arten von Konten konfiguriert werden können.

- Öffentliche Schlüsselrichtlinien Ermöglicht Sie den Sicherheitsrichtlinien für Verschlüsselungs-/Entschlüsselungsschlüssel und Datenwiederherstellung, die dem Verschlüsselungsdateisystem (EFS), dem Datenschutz und dem Bit-Locker zugeordnet sind.

- Software -Beschränkungsrichtlinien Ermöglicht Ihnen den strengen strengen Zugriff auf installierte Software und Apps auf dem PC.

- Anwendungssteuerungsrichtlinien Dort können Sie Richtlinien für den App-Locker-Service von Microsoft festlegen. Dies gibt Systemadministratoren eine große Kontrolle darüber, welche Apps und Dateien ausgeführt und geöffnet werden können und wie ausführbare Dateien, Skripte, Installateure und Dynamic-Link-Bibliotheken (DLLs) auf dem PC geöffnet und arbeiten können.

Bio-Metrics und Zwei-Faktor-Authentifizierung

Während wir uns mit Sicherheit befassen, möchte ich mir eine Weile nehmen, um über die Bedeutung der Bio-Metrics und der Zwei-Faktor-Authentifizierung (TFA) zu sprechen, da beide für die Aufrechterhaltung der Datensicherheit von Unternehmen und Organisationen und auch für die Aufrechterhaltung der Datensicherheit von entscheidender Bedeutung sind. Die Privatsphäre und die finanzielle Sicherheit von absolut allen.

Es gibt große Unterschiede zwischen den beiden, und nicht jede Methode ist perfekt. Sie werden sich zweifellos bewusst sein, was sowohl Biometrie als auch TFA (manchmal als Multifaktorauthentifizierung bezeichnet) sind, sodass ich Sie nicht mit diesen Details langweilen werde, aber ich möchte einige der realen Probleme hervorheben, mit denen wir konfrontiert sind, mit denen wir konfrontiert sind Diese Systeme und was einige der Lösungen sein können. Dies liegt daran, dass Sie diese möglicherweise berücksichtigen möchten, wenn Sie entscheiden, welche Richtlinien für Ihre PCs und Systeme implementiert werden sollen.

Ich möchte zuerst mit der Zwei-Faktor-Authentifizierung umgehen, da mich dieser absolut verrückt macht. Ich lebe im ländlichen Frankreich, wie ich bereits in diesem Buch erwähnt habe. Mein Haus hat einen sekundären Nebengebäude, der Frankreich als Gîte üblich ist. Gîtes gelten als Ferienhäuser für den Besuch von Gästen, sind jedoch in der Regel eine alte Unterkunft für Landarbeiter oder umgebaute Nebengebäude. Mein eigener Gîte war früher eine kleine Scheune.

Wie auch immer, ohne Sie zu sehr mit meinen persönlichen Lebensvereinbarungen zu langweilen möchten, habe ich mein Home Office eingestellt (siehe Abbildung 3-15). Ich habe dies aus zwei Gründen getan, um zunächst eine Trennung zwischen meinem Heim und meinem Arbeitsleben zu führen, und auch, weil ich (aus Gründen, dass dies nur gesünder ist) meinen Desktop -PC aus dem Haus fernhalten wollte.

Abbildung 3-15. Mein Heimbüro ist in meinem Gite

Abbildung 3-15. Mein Heimbüro ist in meinem Gite

Wie hängt dies mit der Zwei-Faktor-Authentifizierung zusammen? Ich höre Sie fragen? Die einfache Tatsache ist, dass die Benachrichtigungen für TFA-Warnungen fast immer in Form von SMS-Textnachrichten oder Popups auf meinem Smartphone enthalten sind. "Das ist völlig normal, also bekomme ich es immer noch nicht", sagen Sie. Ich mag keine Telefone, vor allem solche, die ständig pingen, pieps und nach meiner Aufmerksamkeit schreien. Ich schalte alle Benachrichtigungen und sogar den Anrufringer auf meinen Smartphones aus, da es keine Nachricht oder Anruf gibt, die jemals durchkommen könnten, die so wichtig wäre, dass es keine Stunde warten kann.

Dieser Ausschalten von meinem Telefon bedeutet, dass ich es gewohnheitsmäßig nicht herumtrage.

So, und Sie vermuten jetzt, wohin dies führt, bedeutet, dass sich das Telefon entweder in einem völlig anderen Gebäude für mich befindet oder irgendwo vergraben ist, was mich zwingt, mich darauf zu zwingen, darauf zu suchen .

Einige Unternehmen können TFA -Benachrichtigungen viel besser verwalten. Meine American Express -Karte ist ein gutes Beispiel, bei dem Amex die Wahl gibt, meinen TFA -Code per SMS oder E -Mail zu erhalten. Ehrlich gesagt ist es schön, die Wahl zu haben, als die Häufigkeit, mit der ich auf meinem PC in der Gîte war, und musste in schlechter Laune zurück ins Haus stampfen, um zu finden, dass mein verdammtes Telefon zu großartig ist, um zu zählen.

Angesichts der Tatsache, dass immer mehr Menschen von ihren Smartphones ausschalten und versuchen, ein gesünderes Leben zu führen, wo sie nicht ständig mit dem Internet und sozialen Medien verbunden sind, liegt die Antwort darin, mehr als einen Weg zu bieten, einen TFA zu erhalten Alarm? Nun, ja, aber mit Einschränkungen.

Das Problem ist hier mit dem Senden dieser Warnungen per E -Mail. E -Mail ist die Definition der ungesicherten Kommunikation. Es ist unverschlüsselt, leicht abgefangen und auf nahezu jedem Gerät, das wir haben, leicht abgefangen und lesbar. Haben Sie Geräte, auf denen Sie, sobald das Gerät freigeschaltet ist, ein Passwort eingeben oder Ihren Fingerabdruck scannen müssen, um Ihre E -Mail zu lesen? Weil ich es nicht tue, und ich kenne auch niemanden, der es tut.

Dies bedeutet, dass jemand Ihren Laptop stiehlt und in der Lage ist, auf den Desktop zu gelangen, weil Sie zu diesem Zeitpunkt angemeldet wurden. Sie möchten eine Aktion ausführen, die einen TFA -Alarm erfordert, aber anstatt auch Zugriff auf Ihr Smartphone, das noch in Ihrer Tasche sitzt, können sie einfach Ihre E -Mail öffnen und dort den Sicherheitscode erhalten. Alternativ ist der Laptop gesperrt, kann jedoch den Code weiterhin erhalten, da eine kleine Vorschau der ankommenden E -Mail auf dem Sperrbildschirm angezeigt wird und wahrscheinlich den Code im Klartext angezeigt wird.

Natürlich können Sie die Anzeige von E -Mails und anderen eingehenden Nachrichten auf dem Sperrbildschirm des PCs in Einstellungen verhindern ➤ Benachrichtigungen, und dies ist ehrlich gesagt immer eine vernünftige Sache (siehe Abbildung 3-16).

Abbildung 3-16. Sie können Inhalte vor Benachrichtigungen auf dem Sperrbildschirm ausblenden

Abbildung 3-16. Sie können Inhalte vor Benachrichtigungen auf dem Sperrbildschirm ausblenden

Die Lösung kommt in Form von Biometrics. Dies kann auf zwei Arten erfolgen.

Das erste ist, dass Sie ein Smartphone eingerichtet haben, damit Sie einen Fingerabdruck oder eine Gesichtserkennung verwenden müssen, um ihn jedes Mal freizuschalten Fünf Minuten. Das andere besteht darin, das in Windows 11 integrierte Windows Hello-Bio-Methode-System zu verwenden.

Die Bio-Metrics in Windows erhält derzeit in drei verschiedenen Geschmacksrichtungen, Fingerabdruck, Gesichtserkennung und Smart Card, und Sie können Windows Hello in Einstellungen konfigurieren ➤ Konten ➤ Anmeldeoptionen.

Tipp: Es ist allgemein anerkannt, dass sich die Anmeldung des Fingerabdrucks sicherer als das Gesicht ist

Anerkennung, die oft von Zwillingen oder Menschen täuschen kann, die je nach verwendeten System gleich aussehen und sogar gelegentlich sogar durch ein Foto.

Einer der größten Vorteile bei der Verwendung von Windows Hello besteht darin, dass Microsoft eine kennwortlose Zukunft stark vorantreibt und Drittunternehmen dazu ermutigt, sich in die biometrischen Systeme Ihres PCs einzuschließen. Einer der ersten, der an Bord sprang, war Google, und Sie haben möglicherweise bereits festgestellt, dass Sie Windows Hello verwenden können, um Ihren Zugriff auf Ihre Google- und Google Workspace -Konten zu authentifizieren.

Microsoft verfügt außerdem über umfangreiche Dokumentation darüber, wie Sie Windows Hello Biometrics in Ihrem eigenen Unternehmen oder Unternehmen verwenden können, und dies geht weit über das hinaus, um sich bei einer Azure -Anzeige oder einem Microsoft 365 -Konto anzumelden.

Das Bio-Methode-System von Microsoft wurde auch von anderen Unternehmen und Organisationen übernommen, einschließlich der FIDO-Allianz (Fast Identity Online), zu der Hunderte anderer Mitglieder gehören, darunter Apple, Intel, Samsung und VMware und Finanzinstitute wie Visa, American Express, Mastercard und Paypal. Die Zukunft von Windows Hello-Bio-Metrics, die von anderen Unternehmen und Organisationen unterstützt wird, wird im Laufe der Jahre nur zunehmen.

Sie können die technische und Konfigurationsdokumentation über die Verwendung von Windows Hello-Bio-Metrics in Ihrer eigenen Organisation auf der Microsoft Docs-Website lesen.

Das Windows Security Center

Sie werden wahrscheinlich daran gedacht haben, dieses Kapitel zu lesen, aber ich habe immer das Gefühl, dass ein wichtiger Teil der Aufrechterhaltung eines robusten und belastbaren PC -Ökosystems darin besteht, gute Sicherheit zu setzen und aufrechtzuerhalten, und Windows 11 enthält in der Tat einige ziemlich großartige Sicherheitsfunktionen. In Kapitel 18 zeige ich Ihnen, wie man Malware -Infektionen manuell von einem PC entfernen, aber selbst mit den Hauptfunktionen der Antiviren, die ausgeschaltet sind und mit Live -Viren arbeiten, konnte ich meine virtuelle Testmaschine nicht infizieren. Dies ist eindeutig ein Beweis für die harte Arbeit, die Microsoft in den letzten Jahren geleistet hat.

Das Windows Security Center ist auf einige Arten zugänglich. Sie können im Menü Start danach suchen, auf das Schild -Symbol im Taskleisten -System -Tablett klicken oder es aus Datenschutz und Sicherheit in den Einstellungen öffnen. Ich möchte hier eine Notiz machen, dass sich das, was Sie sehen und was ich in diesem Abschnitt beschreibe, sich im Laufe der Jahre ändern wird. Dies liegt sowohl daran, dass Windows Security zum Zeitpunkt des Schreibens noch keine visuelle Überarbeitung von Windows 11 hatte, und auch, weil Microsoft gelegentlich neue Funktionen und Funktionen hinzufügt, um die neuesten Bedrohungen für unsere PCs anzusprechen.

Das Layout für das Windows Security Center ist jedoch sehr unwahrscheinlich, dass sich die Hauptkategorien für den Schutz in einem Panel auf der linken Seite und die Unterabwände für das aktuell ausgewählte Panel rechts aufgeführt haben (siehe Abbildung 3-17).

Abbildung 3-17. Windows Security wird von einem zentralen Gremium verwaltet

Abbildung 3-17. Windows Security wird von einem zentralen Gremium verwaltet

Notiz: Microsoft nutzt Windows Security ärgerlich, um Sie in die Nutzung seiner Dienste zu bringen. Sie sehen daher möglicherweise einige Warnungen, wenn Sie nicht auf dem PC konfiguriert sind oder wenn ein lokales Konto verwendet wird. Hoffentlich wird das Unternehmen in den kommenden Jahren dies korrigieren.

Virus und Bedrohungsschutz

In dem Hauptabschnitt können alle Anti-Malware-Tools gefunden werden und dass Sie den Antivirus-Scanner steuern können. Es stehen übliche Optionen zur Verfügung, z. B. Schnellscan, Voll Scan, benutzerdefiniertes Scan (z. B. für Wechselmedien) und auch Microsoft Defender Offline -Scan, der den PC neu startet und einen Malware -Scan in der Wiederherstellungsumgebung ausführt, in der keine Malware geladen werden kann .

Ich werde nicht alle Anti-Malware-Funktionen durchlaufen, aber es gibt einige, auf die ich besonders aufmerksam ist.

Ausgeschlossene Artikel

Eine der Herausforderungen bei der Fehlerbehebung von Viren- und Malware-Problemen kann das Problem von Falschpositiven sein. Diese können aus einer Vielzahl von Quellen stammen. Sie können beispielsweise über ältere visuelle Basis- oder andere Makroskripte verfügen, die Sie in Ihrem Workflow verwenden müssen, wo diese Workflows noch nicht zu neueren Methoden gewechselt wurden oder wo dies einfach nicht möglich ist.

Sie werden wahrscheinlich wissen, dass Skripte und Makros ein großartiger Ort für Malware sind, um sich zu verbergen, und seit vielen Jahren wurden Word-, Excel-, PowerPoint- und Adobe -Portable -Dokument -Formatdateien (PDF) von Malware -Autoren oder über E -Mails verteilt, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu versuchen, um es zu probieren und Infektion verbreiten.

Infolgedessen baute die Unternehmen, die Malware bekämpfen, Schutzmaßnahmen in ihre Software ein, die natürlich die Wahrscheinlichkeit erhöht, dass ein falschpositives Ergebnis in einer nicht malware infizierten Datei, die Sie benötigen, in Ihrem täglichen Workflow benötigen oder verwenden.

Im Haupt-Windows-Sicherheitsgremium im Abschnitt Virus & Bedrohung können Sie Ausschlüsse für einen PC hinzufügen (und entfernen) (siehe Abbildung 3-18). Dies bedeutet, dass Sie Windows Security feststellen können, dass sie keine Dateien scannen, die es als falsch infiziert wird.

Abbildung 3-18. Sie können falsch-positive Dateien von Malware-Scans ausschließen

Abbildung 3-18. Sie können falsch-positive Dateien von Malware-Scans ausschließen

Tipp: Sie können die globale Konfiguration für die Windows -Sicherheit in Ihrem Unternehmen einführen, einschließlich des Hinzufügens von Dateiausschlüssen, indem Sie den Gruppenrichtlinieneditor verwenden. Sie finden alle verfügbaren Optionen unter Computerkonfiguration ➤ Verwaltungsvorlagen ➤ Windows -Komponenten ➤ Microsoft Defender Antivirus.

Zugriff auf kontrollierter Ordner

Gerade oben ausgeschlossene Elemente im Virus & Threat Protection Center befindet sich eine Funktion, die als kontrollierter Ordnerzugriff bezeichnet wird (siehe Abbildung 3-19). Dies ist eine äußerst nützliche und hocheffektive Funktion zur Bekämpfung von Ransomware. Wenn Sie Windows Security-Antiviren auf Ihren PCs verwenden, im Gegensatz zu einer Lösung von Drittanbietern, empfehle ich Ihnen dringend, sie zu aktivieren.

Abbildung 3-19. Windows 11 hat Ransomware-Schutz eingebacken

Abbildung 3-19. Windows 11 hat Ransomware-Schutz eingebacken

Der Zugriff auf kontrollierte Ordner überwacht die Benutzerordner auf einem PC (Dokumente, Bilder usw.) und blockieren jeden Versuch aus einem Prozess oder Dienst, der nicht erkennt, dass versucht wird, eine Änderung vorzunehmen. Diese Änderungen umfassen das Ändern einer Datei, um Malware zu injizieren, zu verschlüsseln oder zu ändern oder zu löschen.

Wenn der Zugriff auf kontrollierte Ordner Probleme verursachen kann, verfügen Sie über Software von Drittanbietern, die zu Recht auf die geschützten Ordner zugreifen muss, die jedoch nicht von der Funktion erkannt werden, oder wo Sie einen zusätzlichen Ordner oder eine Ordner auf der von der Funktion geschützten PC benötigen wie ein Dateispeicher auf einer zweiten internen Festplatte oder SSD.

Das erste Problem ist bei Gaming -PCs sehr häufig, bei denen die Spiele Zugriff auf die Dateispeicher benötigen. Wenn eine App von Änderungen an den geschützten Ordnern blockiert ist, wird in der unteren rechten Ecke des Desktops ein Popup-Alarm angezeigt, in dem Sie mitgeteilt werden, dass "unerwünschte Änderungen blockiert wurden". Zum Glück ist beide sehr einfach zu reparieren und muss nur einmal repariert werden.

In den Einstellungen für kontrollierte Ordnerzugriffseinstellungen in Windows Security stehen Ihnen vier Optionen zur Verfügung. Der erste ist ein einfacher Ein/Aus -Toggle -Switch für die Funktion. Darunter sehen Sie Links, um Ihren Blockverlauf anzuzeigen, Ihre geschützten Ordner festzulegen und eine App durch den Zugriff auf gesteuerten Ordner zu ermöglichen (siehe Abbildung 3-20).

Abbildung 3-20. Sie können kontrollierten Ordnerzugriff in Windows Security verwalten

Abbildung 3-20. Sie können kontrollierten Ordnerzugriff in Windows Security verwalten

Klicken Sie auf den Link für geschützte Ordner, in dem Sie einen Ordner oder tatsächlich ein volles Laufwerk zum gesteuerten Ordner hinzufügen, in dem Sie die Überwachung hinzufügen (oder entfernen) können. Wenn Sie eine App durchsetzen müssen, klicken Sie auf die App auf die App… Link, in der Sie sie hinzufügen können.

Bei vielen Gelegenheiten wird jedoch eine App blockiert, Sie werden nicht wirklich wissen, was sie ist, und möglicherweise ist die Popup-Benachrichtigung, die Ihnen (oder einem anderen Benutzer, den Sie unterstützen), vom Desktop verschwunden, bevor sie sie ordnungsgemäß lesen konnten.

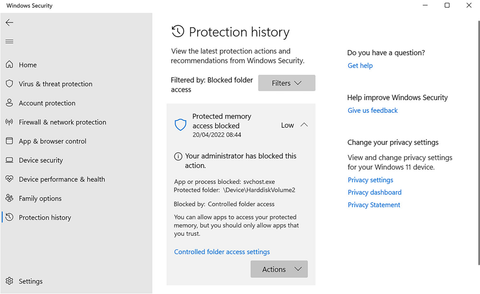

Hier kommt die Blockgeschichte nützlich. Klicken Sie darauf und Sie sehen eine Liste der Ereignisse, die durch kontrollierten Ordnerzugriff blockiert wurden. Klicken Sie auf eine, um es zu erweitern und weitere Informationen anzusehen. Sie werden Details zu Datum und Uhrzeit angezeigt, das das Ereignis aufgetreten ist, sowie den Namen der App oder den blockierten Prozess sowie der geschützte Ordner, auf den er zugegriffen wurde (siehe Abbildung 3 -21).

Abbildung 3-21. Sie können den Blockverlauf für kontrollierte Ordnerzugriff anzeigen

Abbildung 3-21. Sie können den Blockverlauf für kontrollierte Ordnerzugriff anzeigen

Wenn Sie etwas als App oder Prozess erkennen, das nicht blockiert werden sollte, klicken Sie auf die Schaltfläche Aktionen, und eine Option ermöglicht es, [diese App] auf [dem] Gerät zu ermöglichen.

Wenn Sie nur einmal darauf klicken, werden Sie den Ausschluss weltweit festlegen, und Sie müssen sich auf diesem PC keine Sorgen machen.

Beachten Sie jedoch, dass einige Apps verschiedene Prozesse haben, die zugreifen müssen. Es kann ratsam sein, eine Liste der Apps zu behalten, die zugelassen werden müssen. Sie können diese dann global für Ihre Organisation mithilfe von Gruppenrichtlinien konfigurieren. Navigieren Sie im Gruppenrichtlinien -Editor zur Computerkonfiguration ➤ Verwaltungsvorlagen ➤ Windows -Komponenten ➤ Microsoft Defender Antivirus ➤ Microsoft Defender Exploit Guard ➤ Der Zugriff auf kontrollierten Ordnern und Sie sehen eine Option zur Konfiguration erlaubter Anwendungen zusammen mit anderen globalen Steuerelementen für die Funktion (siehe Abbildung 3-22).

Abbildung 3-22. Sie können kontrollierten Ordnerzugriff mithilfe der Gruppenrichtlinie konfigurieren

Abbildung 3-22. Sie können kontrollierten Ordnerzugriff mithilfe der Gruppenrichtlinie konfigurieren

Reputationsbasierter Schutz

Microsoft ist seit einigen Jahren in Windows eine Cloud-Schutzfunktion mit dem Namen Smart-Screen enthalten. Dies überprüfen Sie heruntergeladene Dateien und Apps gegen weiße und schwarze Listen von Microsoft. Diese Listen werden gemeinsam zwischen Microsoft und vielen anderen Betriebssystem- und Sicherheitsunternehmen zusammengestellt. Wenn eine Datei oder eine App heruntergeladen wird, die verdächtig erscheint, wird sie automatisch vom System blockiert.

Dies kann auch im Geschäft problematisch sein, wo Sie gelegentlich oder sogar regelmäßig ältere Apps und Dateien teilen müssen, die nicht auf der weißen Liste stehen. Um dies zu beheben, öffnen Sie Windows Security und navigieren Sie zu App & Browser-Steuerung, wo Sie einen auf Rufbasis basierenden Schutzeinstellungen sehen (siehe Abbildung 3-23).

Abbildung 3-23. Sie können Windows Smart-Screen im Reputationsschutz verwalten

Abbildung 3-23. Sie können Windows Smart-Screen im Reputationsschutz verwalten

Es gibt keinen wirklichen Grund, jemals Smart-Screen zu deaktivieren. Wenn Sie jedoch Installateure und Dokumente in Ihrem Unternehmensnetzwerk hosten, die vom System als Falschpositiven gemeldet werden, haben Sie bereits eine Sonic-Wall oder eine ähnliche Gerät, die genauso den gleichen Job macht , es kann deaktiviert werden.

Microsoft verfügt über eine Einrichtung, in der Sie Dateien einreichen können, die falsch gemeldet werden, damit sie weltweit zur weißen Liste der Smart-Screen hinzugefügt werden können.

Wenn Sie überprüfen müssen, welche Dateien von Smart-Screen blockiert wurden, können Sie den Befehl power-Shell-WEVTUTIL SL Microsoft-Windows-Smart-Screen / Debug / E verwenden, um das vollständige Smart-Screen-Protokoll für a anzuzeigen PC.

Exploit -Schutz

Die anderen Sicherheitseinstellungen, die ich hervorheben möchte, stehen unter App & Browser-Steuerung und Exploit-Schutz (siehe Abbildung 3-24). Dazu gehören Einstellungen, die enger mit der Hardware Ihres PCs verbunden sind, z. B. Prozessor und Speicher, und sie existieren vor, um Ereignisse wie Speicherpufferüberläufe zu verhindern, mit denen Malware in ein System injiziert werden kann.

Abbildung 3-24. Ausbeutungsschutzeinstellungen sind enger mit Ihrem Prozessor und Ihrem physischen Speicher verbunden

Abbildung 3-24. Ausbeutungsschutzeinstellungen sind enger mit Ihrem Prozessor und Ihrem physischen Speicher verbunden

Wo Sie dies möglicherweise konfigurieren müssen, wenn Sie ältere, benutzerdefinierte Software verwenden, die zu einem bestimmten Zweck in Ihrer Organisation geschrieben wurde. Dies kann häufig Programmierungstechniken verwenden, die heute verpönt sind, z.

Klicken Sie auf Programmeinstellung und Sie können Überschreibungseinstellungen für bestimmte Anwendungen hinzufügen und bearbeiten, die von der Sicherheit von Windows 11 blockiert sind oder nicht korrekt funktionieren (siehe Abbildung 3-25).

Abbildung 3-25. Sie können den Exploit -Schutz für bestimmte Apps überschreiben

Abbildung 3-25. Sie können den Exploit -Schutz für bestimmte Apps überschreiben

Darüber hinaus befindet sich in den Exploit -Schutzeinstellungen ein Link zur Exporteinstellungen. Sie können dies verwenden, wenn Sie alle erforderlichen Überschreibungen konfiguriert haben, um Ihre Konfiguration als XML -Datei zu speichern, die dann über Ihre Organisation eingeführt werden kann. In Windows Security ist es nicht sofort klar, wie Sie dies tun, aber Microsoft bietet eine vollständige Anleitung auf der DOC-Website, einschließlich der Art und Weise, wie Sie Power-Shell verwenden können, um den Export- und Bereitstellungsprozess zu automatisieren.

Gerätesicherheit

Eine zusätzliche Option für Speicherintegrität gibt es in der Gerätesicherheit ➤ Kernisolation ist jedoch standardmäßig deaktiviert, da sie den Betrieb einiger älterer Apps beeinträchtigen kann.

Die Kernisolation verhindern, dass Malware Code in Hochsicherheitsspeicherprozesse einfügt, indem einige Teile des Windows und App auf dem PC virtualisiert werden.

Dies ist natürlich eine äußerst nützliche Sicherheitsfunktion, obwohl Sie alle Ihre maßgeschneiderten und Mainstream -Apps gründlich testen müssen, um sicherzustellen, dass sie von der Sicherheit nicht unterbrochen werden. Auf der Seite "Kern-Isolationseinstellungen" finden Sie einen weiteren Link, der Sie direkt zu einer Microsoft-Website führt, die detailliertere und aktuellere Informationen zu dieser Funktion bietet.

Schutzgeschichte

Der letzte Teil von Windows Security, den ich hervorheben möchte, ist der Link zum Schutzhistorie am Ende der Hauptmenüliste (siehe Abbildung 3-26). Dies ist ein leicht zugängliches Panel, in dem alle Sicherheitsereignisse angezeigt werden, die von Windows Security blockiert wurden, und es ist ein nützlicher Ort „Schnellfind“, wenn Sie feststellen möchten, ob Einstellungen optimiert werden müssen oder eine App durch a zulässig ist Sicherheitsfunktion.

Abbildung 3-26. Sie können problemlos auf Ihren Schutzhistorie in Windows Security zugreifen

Abbildung 3-26. Sie können problemlos auf Ihren Schutzhistorie in Windows Security zugreifen

Die Windows Advanced Firewall

Windows 11 enthält zwei verschiedene Firewall -Schnittstellen. Die Hauptfeuerwall ist in Windows Security unter Firewall und Network Protection verfügbar. Dies ist eine ziemlich grundlegende Schnittstelle, die alles erzählt hat, da die Windows -Firewall selten eine echte Konfiguration benötigt. Es ist nur etwas, das ruhig im Hintergrund sitzt und so effektiv funktioniert, dass viele Antiviren-Unternehmen von Drittanbietern längst ihre eigenen gebündelten Firewalls aufgegeben haben.

Am Ende des Firewall- und Netzwerkschutzpanels befinden sich jedoch einige nützliche Links (siehe Abbildung 3-27). Das nützlichste davon ist, eine App durch die Firewall zuzulassen. Dies führt Sie derzeit zu einem Bedienfeld -Applet, aber es wird etwas, das zu einem zukünftigen Zeitpunkt vollständig in die Einstellungen zusammengefasst wird.

Abbildung 3-27. Sie haben eine grundlegende Kontrolle über die Firewall in Windows Security

Abbildung 3-27. Sie haben eine grundlegende Kontrolle über die Firewall in Windows Security

Wenn Sie auf den Link Erweiterter Einstellungen klicken, wird Windows Defender Firewall mit erweiterter Sicherheit, auch als erweiterte Firewall-Schnittstelle bezeichnet, geöffnet (siehe Abbildung 3-28). Beachten Sie, dass Sie auch die erweiterte Firewall in Windows -Tools finden können.

Abbildung 3-28. Die erweiterte Firewall bietet eine vollständige Firewall -Steuerung und -konfiguration

Abbildung 3-28. Die erweiterte Firewall bietet eine vollständige Firewall -Steuerung und -konfiguration

In dieser Schnittstelle können Sie benutzerdefinierte Regeln konfigurieren, z.

Notiz: Windows Defender Firewall mit erweiterter Sicherheit ist auch im Gruppenrichtlinieneditor unter Computerkonfiguration verfügbar ➤ Windows -Einstellungen ➤ Sicherheitseinstellungen ➤ Windows Defender Firewall mit fortgeschrittener Sicherheit.

Unter dem Aktionsmenü in der erweiterten Firewall finden Sie Import- und Exportoptionen, die *.WFW -Dateien verwenden, die Binärregistrierungs -Hive -Dateien sind. Diese können mit dem Registrierungseditor in Windows geöffnet werden. Stellen Sie jedoch sicher, dass Sie zuerst einen neuen Registrierungsschlüssel erstellen, um den Hive in den Importieren zu bringen. Andernfalls können Sie Regeln auf dem PC überschreiben, dass Sie lieber nicht berührt werden würden. Sie sollten Ihren temporären Registrierungsschlüssel löschen, wenn Sie fertig sind. Wie Sie sich vorstellen können, kann die Firewall mithilfe von Power-Shell konfiguriert werden.

Fehlerbehebung und Reparatur der Windows -Firewall

Sie können die Windows -Firewall sowohl in Windows Security als auch in den erweiterten Firewall -Panels beheben und zurücksetzen. Klicken Sie im ersteren auf die Wiederherstellung von Firewalls auf Standard -Link. Klicken Sie in der erweiterten Firewall auf das Aktionsmenü und sehen Sie Optionen zur Wiederherstellung der Standardrichtlinie und zur Diagnose/Reparatur.

Letztere werden eines der automatisierten Windows -Troubleshooters aus Windows 11 ausführen. Diese Reset Windows -Komponenten in ihren Standardzustand, wenn festgestellt wird, dass sie korrupt sind oder nicht korrekt funktionieren. Die frühere Option setzt die Firewall einfach so zurück, wie es war, als Windows 11 zum ersten Mal installiert wurde.

Zusammenfassung

In Windows 11 stehen viele Funktionen zur Verfügung, um die in Zukunft auftretenden Probleme zu schützen, und die Sicherheitsfunktionen sind in der Tat umfangreich. Wir können davon ausgehen, dass diese Sicherheitsoptionen im Laufe der Zeit geändert und erweitert werden, wenn neue Arten von Bedrohungen entstehen. Es ist also möglich, dass das, was ich in diesem Kapitel beschrieben habe, einige Jahre unterscheiden kann.

Was jedoch klar ist, ist, dass die korrekte Konfiguration von Windows 11 für eine glückliche und produktive Zeit mit Ihren PCs der Schlüssel ist. Im nächsten Kapitel untersuchen wir, wie Sie dies tun, wenn Sie Benutzerkonten und Shell -Benutzerordner durch die Hilfsmittel von Hybridarbeitern und nachhaltiges Erstellen von Nachhaltigkeit tun. PC -Systeme.