Configuraciones avanzadas para Windows 10 y Windows 11

Configuraciones avanzadas para Windows 10

En términos generales, las iteraciones pasadas de Windows permitieron algo gratuito para toda mentalidad en la personalización de imágenes e instalaciones de Windows. Vale la pena señalar que la mayoría de las técnicas desarrolladas por profesionales de TI fuera de las paredes de Microsoft no fueron realmente compatibles con Microsoft. Sin embargo, ciertamente lograron los objetivos de los profesionales de TI para personalizar la instalación de Windows para el caso de uso comercial requerido. Por lo general, las soluciones eran estables (suficientes), y Microsoft proporcionó el mejor soporte de esfuerzo cuando surgieron problemas, por lo que las cosas eran buenas.

Sin embargo, a medida que las organizaciones de TI en grandes empresas maduraron, la gente de los negocios se involucró más en el proceso de TI. ISO, Biblioteca de Infraestructura de Tecnología de la Información (ITIL), Juntas de revisión de cambio, procedimientos, etc., en todos los reinos de TI. En este punto, el mejor esfuerzo y los aspectos estables (suficientes) de las soluciones se convirtieron en problemas para abordar. Uno no solo ejecuta aplicaciones globales, de grado empresarial, el mundo depende con soluciones Kluded pirateadas de consejos de varios blogs y foros que se encuentran en Internet.

Para ayudar a las organizaciones de TI a reducir los incidentes de soporte, aumentar la estabilidad de las soluciones y beneficiar la plataforma de Windows, comenzaron los cambios y recomendaciones. En Windows XP, por ejemplo, era una práctica común intercambiar capas de abstracción de hardware (HALS) basadas en la arquitectura de la CPU para que la organización pudiera usar una sola imagen para implementar Windows. Microsoft nunca fue realmente compatible con esto, pero al mirar el razonamiento, el problema común era que Windows no manejaba esto correctamente, por lo que pirateamos una solución para solucionar el problema. Por lo tanto, hacer que Windows no tenga el problema en primer lugar se convirtió en un lugar para enfocar los recursos de ingeniería.

Así llegó Windows 8.1 y luego Windows 10: un bloqueo consciente de las áreas de usuario estándar del sistema operativo, aislamiento de la experiencia del usuario, de alguna manera, donde deberían estar, para capacitar a los usuarios para no almacenar cosas en C: \ Sylepath, pero en el perfil de usuario, por ejemplo, y también para capacitar al personal de TI para imaginar ventanas en un método confiable y repetible mediante la creación de Microsoft Implement Toolkit (MDT) y System Center Configuration Manager (SCCM). Uno puede citar muchos de estos esfuerzos de Microsoft para dirigir o empujar a los usuarios y al personal de TI en la dirección de una posición más segura, estable o incluso compatible.

Las pautas generales para una implementación exitosa de Windows 10 son las siguientes:

- No use el registro como vehículo de almacenamiento para grandes metadatos

- No use el registro de manera incorrecta al desarrollar aplicaciones internas

- Adherirse a los conceptos de menor derecho de seguridad de Windows

Escritorios virtuales

Quizás no haya una mayor desviación de la visión estándar de Microsoft de Windows que los escritorios virtuales. Para aquellos que no están familiarizados con el tema, el concepto es que una instalación de Windows está contenida en una máquina virtual en un host, y el host contiene tantas máquinas virtuales como sea posible para aumentar la densidad y los ahorros de costos para la infraestructura.

Brian Madden escribió un libro sobre este tipo de problema de triángulo llamado VDI Delusion. El quid del problema es que los elementos de infraestructura de escritorio virtual (VDI), como hosts virtuales, almacenamiento de alta velocidad, dispositivos de red, licencias de software costosas y otras tecnologías se suman rápidamente a una gran factura. La mayoría de las organizaciones tienden a pensar que VDI significa ahorro de costos; Esto no podría estar más lejos de la verdad en muchos casos. En mi opinión, los proyectos VDI que tienen éxito se basan en los conceptos de control, gestión de la experiencia del usuario, centralización de datos o preocupaciones de seguridad. El último es (algo) de naturaleza cuestionable en términos de beneficio.

No importa cuán seguro sea el sistema, ¿qué impide que el usuario tome fotos con el teléfono celular ubicuo? Pero eso no quiere decir que la debida diligencia no se debe observar en la construcción de un entorno VDI bien planificado. Solo asegúrese de que las metas y objetivos del proyecto sean claros y alcanzables.

Los proyectos VDI, como la mayoría de los proyectos de TI, tienen algunos elementos básicos de infraestructura fundamental que deben estar en buen estado de funcionamiento para que el proyecto tenga éxito. Estos deberían ser más que decirlo, pero solo por claridad, cubriremos los artículos y cómo se ve "bueno" para cada uno.

Las mejores prácticas de infraestructura VDI

Los proyectos VDI requieren una infraestructura subyacente y de cortesía considerable para funcionar bien. La escala y el alcance de estos proyectos en sí mismos se dejan a otros libros, pero podemos cubrirlos rápidamente aquí para algunos antecedentes. También es importante poder hablar sobre estos temas e interactuar con el equipo o los equipos que administran la infraestructura en la que se ejecuta un proyecto VDI.

El almacenamiento de backend asignado al proyecto debería ser excelente. Idealmente, se diseñará con la imagen dorada en el almacenamiento flash con discos de diferencia vinculados a la imagen dorada. Los discos de diferencia también residirían en un grupo de memoria flash. Si esto suena costoso, es porque lo es. La conectividad Ethernet de 10 GB de alta velocidad o incluso el canal de fibra también estaría en juego.

Las consideraciones de la CPU generalmente no son el cuello de botella, pero dependiendo muy bien del caso de uso puede ser un factor importante en el rendimiento. Una consideración que a menudo no se piensa en la numa -spanning, donde las CPU de una máquina virtual en realidad son residentes en múltiples enchufes de procesadores físicos en el sistema de host. La comunicación de un núcleo a otro en la VM es lenta, ya que tiene que pasar por el bus de interconexión QuickPath (QPI). Los hiper-visores de calidad permitirán rechazar la expansión de NUMA para las máquinas virtuales.

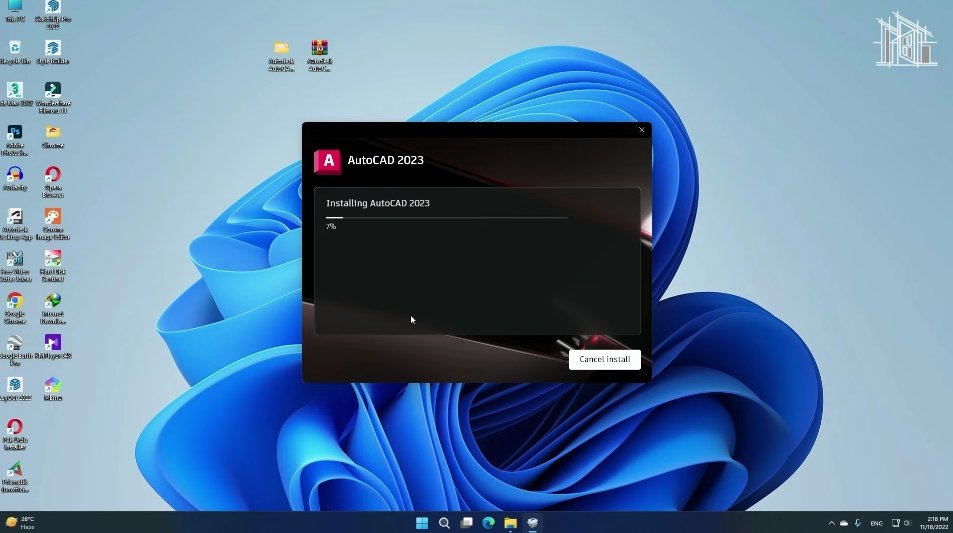

Otra consideración es si los usuarios requieren aceleración de GPU para ver el video (por ejemplo, comerciantes de acciones que miran Bloomberg), o ¿qué pasa con los ingenieros que ejecutan AutoCAD? Si es así, el chasis tradicional del servidor Blade utilizado para lograr la máxima densidad puede no ser suficiente. Esto expande el costo del sistema en su conjunto, ya que la densidad por host generalmente disminuye en este escenario y el chasis con GPUS tiende a ser mayor, generar más calor y consumir más potencia, todo lo cual se suma al costo operativo final del solución.

Los discos de perfil de usuario (UPD) son otro factor a considerar, así como las tecnologías de virtualización o capas de aplicaciones. Estos aumentan la complejidad del proceso de creación de imágenes, así como hacen que la determinación de la causa raíz de problemas problemáticos, como las pantallas azules, sea una tarea desalentadora.

La virtualización de la aplicación es una técnica por la cual la aplicación se burbujea o se contiene como una entidad única en sí misma. Ahora todavía requiere que el sistema operativo ejecute y así sucesivamente. Pero es un objeto, por así decirlo. Luego, la aplicación se puede transmitir en la imagen y lanzarse en el momento de la solicitud en lugar de estar horneados en la imagen dorada maestra. Hay argumentos de pros y contras para esto que podrían compensar un capítulo completo o dos. A veces, esta tecnología se ajusta, aunque a veces parece tonta y engorrosa.

Las tecnologías de capas como Citrix unidesk permiten un enfoque similar a la virtualización de la aplicación. Pero en lugar de que cada aplicación se transmita, cuando el usuario inicia sesión en la imagen de invitado, se presenta en función del perfil del usuario. ¿Qué aplicaciones necesita el usuario? Oh A, B y C? Bien, proporcionemos la capa base del sistema operativo, luego cubra la parte superior de los estratos de esas aplicaciones. Esto suena extraño al principio, pero la técnica es en realidad bastante rápida y eficiente.

Los discos de perfil de usuario son un método para burbujear los datos del usuario, los documentos, las descargas, las carpetas de escritorio, la configuración, los datos de registro, etc. del usuario en un contenedor. Esto se fusiona al inicio del inicio. Microsoft tiene una tecnología para esto (UPD) que es nativo de Hyper-V, y han existido conceptos similares durante algún tiempo con Citrix y VMware.

Consideraciones de configuración de VDI

Con toda esta información en foco, ¿cómo crea un administrador del sistema la imagen para Windows 10 que se ejecutará en esta configuración VDI?

ProjectVRC (http://www.projectvrc.com/) fue una buena fuente de información durante varios años. Publicaron estudios de documentos blancos de métricas de rendimiento de VDI en una variedad de cargas de trabajo y descubrieron que los anuncios basados en la web en los navegadores fueron una causa importante del consumo de CPU en las implementaciones de VDI y algunas otras grandes pepitas de información. Parecen estar en silencio últimamente, pero probablemente valga la pena marcarlos por si acaso.

Brian Madden (http://www.brianmadden.com/) también es una buena fuente de conocimiento, con un excelente repositorio. Brain mismo lo ha dejado, pero el sitio todavía parece estar fuerte. Puede encontrar una gran variedad de artículos en VDI aquí.

Generalmente en Windows 7 y 8.x, los administradores utilizaron scripts proporcionados por el proveedor para configurar la imagen de Windows para prepararla para ser una máquina virtual. Con Windows 10, ese aún puede ser el caso, pero Microsoft está comenzando a (algunos dirían finalmente) comprender que el uso de VDI y de escritorio remoto es una cosa. Microsoft se ha asociado con Citrix para proporcionar escritorios para Windows 10 en Azure, y AWS también tiene una oferta similar.

Con estos tipos de configuraciones se vuelven más comunes, podemos esperar que una guía o perfil simplificado de Microsoft en la configuración de VDI esté seguro. Incluso puede ser que salga una nueva versión de Windows 10 que está lista en la nube. No me sorprendería.

Quizás una de las consideraciones a menudo pasadas por alto para una implementación de VDI es la capacidad de recopilar datos de diagnóstico de los invitados virtuales. ¿Cómo vas a recopilar un volcado de memoria completo si es necesario? ¿Está haciendo informes de errores de aplicaciones en modo de usuario? ¿Qué pasa con el impacto del rendimiento de las aplicaciones y el software de monitoreo, como los suites de prevención de pérdidas de datos? Estas son cosas que idealmente se piensan antes de una llamada con un ingeniero de soporte de Microsoft u otro en una emergencia.

En conclusión, el punto clave para una solución VDI es gastar el dinero para hacerlo bien. Hay pocos ajustes de registro mágico que pueden arreglar una solución de almacenamiento de backend lento para sus usuarios de VDI.

Windows ICD

En el pasado no muy lejano, era un lugar bastante común para un administrador de TI comprar una computadora con un sistema operativo Windows perfectamente bueno y luego llevarlo al entorno corporativo reimando con una imagen corporativa. Las razones de esto varían de la organización a la organización, pero a menudo contienen los sospechosos habituales del fabricante de equipos originales (OEM) instalados CRUFT, aplicaciones de prueba o incluso la SKU incorrecta de Windows. Este es un proceso bastante ineficiente que arroja innecesariamente todo el sistema operativo cuando solo un pequeño subconjunto necesita ser reconfigurado.

Con Windows 10, Microsoft tiene como objetivo cambiar este comportamiento a través de una tecnología conocida como paquetes de aprovisionamiento. Los paquetes de aprovisionamiento son paquetes de configuración que pueden establecer la configuración del sistema operativo Core, así como instalar controladores o aplicaciones. Quizás no haya una mejor indicación del deseo de Microsoft de finalizar la reimisión de nuevas computadoras que el nuevo nombre que han dado la herramienta de diseño: Windows Configuration Designer (WCD) (anteriormente Windows Image and Configuration Designer). WCD se puede obtener en la versión 1703 del Kit de evaluación e implementación de Windows 10 (ADK) como una instalación independiente o como parte del nuevo paquete de diseño de imágenes y configuración que incluye otras utilidades centradas en la imagen como la herramienta de migración de estado de usuario ( USMT) y Windows PE.

Al lanzar la nueva consola WCD, se presenta a un administrador de TI con varios asistentes diseñados para ayudar a crear paquetes de aprovisionamiento para:

- Escritorios

- Dispositivos móviles

- Cubos de superficie

- Quioscos

Estos asistentes pasarán a través de la configuración de todo, desde configurar un esquema de nombres, actualizar a una SKU de SO más alta, inscribirse en Active Directory (AD) o Azure AD, y desinstalar aplicaciones preinstaladas, así como instalar paquetes de aplicaciones. También está disponible una interfaz de configuración avanzada que revela todas las opciones de tiempo de ejecución de configuración, pero una vez que un proyecto se ha convertido en una configuración avanzada, no puede volver a convertirse en un proyecto simple basado en mago.

Una vez que un proyecto se ha configurado correctamente, el administrador de TI puede exportar el proyecto a un paquete de aprovisionamiento que se puede distribuir e instalar. El proceso de exportación permitirá que el paquete de aprovisionamiento se asegure a través del certificado de cifrado y firma, aunque debe tenerse en cuenta que solo el paquete de aprovisionamiento está encriptado y cualquier contraseña contenida en el archivo del proyecto en sí mismo permanecerá en texto plano.

Para implementar un paquete de aprovisionamiento creado con el controlador cliente instalable (ICD) en una edición de escritorio de Windows 10, el paquete se puede instalar durante la configuración inicial del dispositivo a través del disco USB, o la configuración posterior a través de USB, Share Share o un punto final empresarial Sistema de gestión. La implementación de la configuración posterior se puede iniciar navegando al paquete de aprovisionamiento y hacer doble clic o, de manera más automatizada, utilizando el cmdlet de PowerShell addProvisionEngackage PowerShell. También se puede agregar un paquete de aprovisionamiento a un dispositivo móvil utilizando el Asistente de paquetes de aprovisionamiento Agregar o eliminar en las cuentas | Acceda al trabajo o área escolar de la aplicación de configuración o arrastrando el paquete de aprovisionamiento a un dispositivo móvil conectado a través de USB a una PC con Windows.

Modo de quiosco de Windows 10

El modo Kiosco de Windows 10 es una característica de Windows 10 diseñada para su uso en entornos limitados de seguridad o múltiples usuarios para restringir el acceso a una sola aplicación. En un escenario como un directorio interactivo en un lobby de edificios, un dispositivo deberá proporcionar la funcionalidad del directorio de edificios a muchos usuarios sin requerir que los usuarios se autenticen. También necesitará restringir a los usuarios acceder a cualquier aplicación fuera de la aplicación de directorio.

Para lograr esto, el modo Kiosk reemplaza a Windows Explorer, el shell predeterminado, con una aplicación alternativa especificada por el administrador. Al reemplazar el shell predeterminado, el acceso a la instalación subyacente de Windows se elimina y se limita a la aplicación especificada. Cuando la aplicación de shell de reemplazo está cerrada, la sesión del usuario finaliza, por lo que no hay forma de acceder al sistema operativo subyacente.

Al especificar la aplicación del modo quiosco, un administrador debe elegir entre dos tecnologías de aplicación:

- Plataforma Universal Windows (UWP): aplicaciones modernas que utilizan UWP para ejecutarse en cualquier dispositivo que ejecute Windows 10, como tabletas o incluso una xbox

- Aplicaciones clásicas de Windows: aplicaciones tradicionales escritas para ejecutarse solo en PC que utilizan API heredadas como Win32 o Modelo de objetos de Componente (COM)

El modo de quiosco de aprovisionamiento se puede lograr de varias maneras, dependiendo del tipo de aplicación que se elige como la aplicación Kiosk y la edición de Windows 10 configurada. El modo Kiosk para aplicaciones UWP está disponible en Windows 10 Pro, Educación o Enterprise, mientras que las aplicaciones Win32 clásicas están disponibles solo para Windows 10 Enterprise o Education.

Introducido en Windows 10 Build 1607, el Asistente de dispositivos de disposición del quiosco permitirá que un administrador cree un paquete de aprovisionamiento que pueda usarse para configurar un dispositivo Windows 10 para el modo quiosco sin requerir que se vuelva a imaginar. Usando el asistente, un administrador puede configurar varias configuraciones cubiertas en el ICD en el capítulo, así como en una cuenta de usuario de quioscos local, configuraciones de registro automático y una aplicación UWP o clásica para actuar como shell.

Si se va a utilizar una aplicación UWP como la aplicación Kiosk, la configuración se puede lograr manualmente utilizando la aplicación Configuración o de manera más automatizada utilizando un script PowerShell. Windows 10 Enterprise o Education también ofrece la capacidad de configurar una aplicación de quiosco UWP utilizando una política o paquete de aprovisionamiento de gestión de dispositivos móviles (MDM).

Para configurar una aplicación clásica de Windows como una aplicación de quiosco, un administrador debe usar el lanzador de shell de funciones de Windows 10 que deberá instalarse utilizando los programas y características del asistente y la gestión de imágenes de implementación (ENM). Una vez habilitado, el espacio de nombres WMI Root \ StandardCIMV2 \ INCREDDED se puede usar para configurar el shell predeterminado para un usuario o grupo, así como la acción que debe realizarse cuando sale la aplicación de shell. Estas acciones incluyen relanzar la aplicación de shell, reiniciar la computadora y cerrar la computadora.

Modo automático

Windows Autopilot es la administración del sistema sin los servidores. Similar a Intune o SCCM de Microsoft, Windows Autopilot se puede usar para administrar dispositivos. Requiere Azure AD y algunos servicios basados en la nube, pero el resultado es que puede configurar y ajustar sus dispositivos y recuperarlos/reconfigurarlos con bastante facilidad sin los costos de infraestructura asociados con una arquitectura de implementación de múltiples sitios SCCM tradicional.

Al momento de escribir este libro, las capacidades actuales del piloto automático son:

- Unir automáticamente los dispositivos a Azure AD

- Dispositivos de inscripción automática en servicios MDM, como Microsoft Intune

- Restringir la creación de la cuenta del administrador

- Creación y dispositivos automáticos para grupos de configuración en función del perfil de un dispositivo

- Personalizar contenido de experiencia fuera de caja (OOBE) específico para la organización

El elemento clave OOBE está ajustando. Este es un poco de trabajo realizado por Enterprises ahora con SCCM o MDT para ajustar la instalación de Windows en los dispositivos. Pero ahora está basado en la nube aquí con piloto automático (por supuesto, con una suscripción de Azure AD Premium, sea cual sea ese costo).

En cierto modo, esto, tal vez, eventualmente hará que los profesionales de TI especializados en el despliegue se preocupen por su supervivencia a largo plazo y con una buena causa. Menos administradores del servidor de Exchange permanecen en comparación con hace 10 años. Similar también serán ingenieros de implementación, creo. Las aplicaciones de embalaje y los archivos de ajuste Untend.xml desaparecerán, debería pensar. Es mejor prepararse ahora.

Como esta es una oferta algo nueva al momento de escribir, se puede decir poco más, aparte de estar preparado para implementaciones fáciles versus más tradicionales que requieren un poco más de planificación e infraestructura. Esto es algo bueno, a menos que te ganes la vida de la vieja manera, supongo.

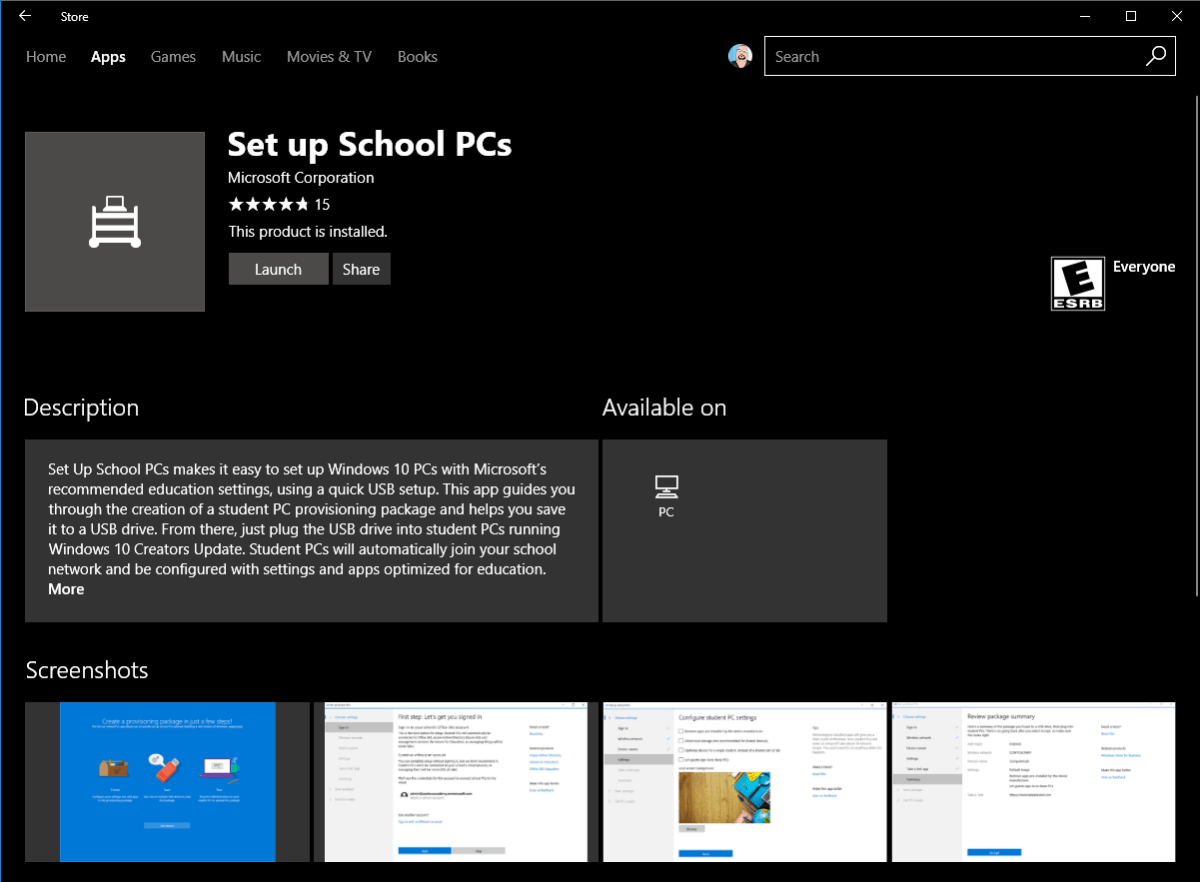

La aplicación de PCS escolar configurada

Microsoft lanzó una aplicación recientemente, algo similar a la WCD, nombrada PC escolar Set Up. Esta es, como era de esperar, una solicitud para que los maestros o el personal de TI de la escuela establezcan máquinas para uso de los estudiantes.

Lo interesante es el conjunto de características. Echemos un vistazo:

La instalación es un complemento, justo en la tienda Windows. Un dato interesante es que esta aplicación tiene un fuerte vínculo con Azure AD. Pero llegaremos a eso:

El asistente lo guía a través del simple proceso de hacer una imagen USB maestra que se puede usar para manipular la imagen existente en un dispositivo Windows 10:

Aquí vamos. Oye, esto se puede usar sin Azure AD, pero realmente quieres que sea completamente funcional. El verdadero problema aparecerá más tarde cuando intente administrar los dispositivos centralmente sin Azure AD para ayudarlo, desafortunadamente:

Básicamente, esto está creando una variable de nombre de máquina para el administrador:

Presta atención aquí. Lo más importante que veo es eliminar aplicaciones preinstaladas por el fabricante del dispositivo. Qué bendición para, bueno, cualquiera. Cualquiera que haya usado un dispositivo Windows comprado en la tienda sabe que viene con un exceso de software que nadie quiere, pero todos tienen, algunos de ellos difíciles de desinstalar correctamente sin un kit de eliminación realizado por el proveedor de software. ¿O una prueba al final sobre por qué desinstaló nuestro bloatware?

De todos modos, es bueno que podamos eliminar esto para las escuelas. ¿Qué tal darle al usuario local uno también, Microsoft? ¿Por favor?

A partir de aquí, simplemente sigue al asistente y se recompensa con una plantilla en un palo USB que se puede usar para configurar sus máquinas escolares correctamente para los estudiantes. ¡Hurra!

Bloqueo del dispositivo

Windows 8 fue el último sistema operativo Microsoft en entregar una edición integrada como SKU formal. En Windows 10, la personalización se puede aplicar directamente a una instalación o archivo de imagen de Windows 10 Enterprise (o educación). La personalización disponible para modificar la imagen se encuentra en las características de Windows en el área de bloqueo del dispositivo. Aquellos que tengan imágenes elaboradas para Windows integradas en el pasado reconocerán las opciones y ya están familiarizados con las capacidades. Ciertamente, vale la pena cubrir en este texto para una comprensión clara de cuáles son estas capacidades y no. Estas características solo están disponibles en Windows 10 Enterprise and Education Editions, pero son visibles en una instalación profesional de Windows 10. Sin embargo, pueden o no funcionar correctamente en profesional y probablemente violar los términos de la licencia si lo hacen; Su kilometraje puede variar:

El bloqueo del dispositivo consiste en:

- Inicio de sesión personalizado: definido como habilita las experiencias de inicio de sesión personalizadas, que es un poco vago

- Filtro de teclado: previene las pulsaciones de teclas no deseadas (habilitando el modo de auditoría, evitando el inicio de sesión automático, etc.)

- Shell Launcher: para iniciar su propio shell personalizado en lugar del Windows predeterminado uno

- Boot sin marca: suprime los elementos de Windows que aparecen cuando Windows comienza, reanuda o encuentra errores

- Filtro de escritura unificado: instala servicios y herramientas para proteger los medios físicos de las operaciones de escritura

Tenga en cuenta que verificar estos cuadros permite la función para la configuración; Se necesita trabajo adicional para implementar la función correctamente. A continuación se encuentra una descripción general de cada uno.

Inicio de sesión personalizado

El inicio de sesión personalizado puede modificar la pantalla de inicio de sesión para eliminar ciertos componentes del sistema. La configuración de registro específica es:

AnimationDisable: esto deshabilita la pantalla de animación que se muestra durante un nuevo inicio de sesión de Windows, el molesto HI, estoy organizando sus archivos al igual que las últimas 3-4 veces que ha visto esto después de aplicar una nueva compilación.

BrandingNeutral: esta es una configuración que puede deshabilitar el botón de encendido, el botón del idioma, la facilidad de acceso, el usuario de cambio, etc.

Hideautologonui: si habilita el inicio de sesión automático para un dispositivo, esto ocultará o mostrará la pantalla de bienvenida de Windows durante el proceso de inicio de sesión.

Nolockscreen: útil para el quiosco y otros dispositivos, esta configuración se establecerá si se invoca la pantalla de bloqueo cuando la máquina está inactiva.

Estas configuraciones le dan al administrador empresarial flexibilidad adicional para ajustar el contenido de sus corazones.

Filtro de teclado

Este es bastante sencillo. Este filtro se utiliza para evitar que las teclas como PRTSCRN y combinaciones como Ctrl + Alt + Delete realicen sus funciones normales. Para estaciones de trabajo administradas o estaciones que pueden estar en manos de las personas desconocidas (piense en quioscos en aeropuertos, cajeros automáticos, dispositivos médicos, etc.), esta es una excelente manera de bloquearlos para evitar la manipulación.

Lanzador de shell

Shell Launcher es un elemento interesante en que Microsoft permite a los desarrolladores crear sus propios proyectiles para Windows. La documentación sobre hacer esto para Windows 10 está algo incompleta en este momento, pero uno puede esperar que siga pautas similares a las de Windows integradas, que se documenta en MSDN y Technet. Así es como podemos especificar Windows 10 para iniciar Citrix o VMware Launchers para clientes delgados. Curiosamente, en Build 1511, esto se conocía como lanzador de shell incrustado y en compilaciones más nuevas como el lanzador de shell personalizado.

Por lo general, estos necesitan saber para qué usuarios desea el shell personalizado. Esto solo está disponible para controlar a través de PowerShell en este momento y está documentado en https://docs.microsoft.com/en-us/windows-hardware/customize/enterprise/shell-launcher.

El concepto aquí es que desea que las cuentas estándar o quioscas inicien sesión utilizando el shell personalizado, pero las cuentas de administrador no necesitan usarlo para que puedan realizar tareas administrativas si es necesario.

Por ejemplo, para hacer un quiosco de navegación de Internet, haría un script para ejecutar Internet Explorer para servir como nuestro comando de lanzamiento:

Inicio -Process -Wait -WindowStyle Maximized -filepath 'C: \ Archivos de programa \ Internet

Explorer \ IExplore.exe '-argumentList' https://insider.windows.com/ '

Bota sin marca

El arranque sin marca permite que el administrador del sistema personalice elementos, como la pantalla de carga de arranque, las animaciones y las experiencias de cierre también. El caso de uso principal es, naturalmente, la marca de dispositivos.

Las claves de registro específicas son las siguientes:

DisableBootMenu: para evitar la manipulación, el administrador puede deshabilitar las teclas F8 y F10 durante el inicio

DisplayDISABLED: si su sistema encuentra un error, muestra una pantalla en blanco en lugar de la imagen de Microsoft

HideAllbootui: esto oculta todos los elementos de la interfaz de usuario de Windows durante el arranque (logotipo, indicador de estado de desplazamiento, mensajes de estado, etc.)

Hirebootlogo: esto suprime el logotipo de Boot de Windows en el arranque

Hurbootstatusindicator: esta configuración suprime el indicador de estado que se muestra durante el arranque

HurbootStatusMessage: Esto, similar a HideAllbootui, oculta el estado de arranque de la fase de carga del sistema operativo (aplicando mensajes de política de grupo, etc.)

CrashDumMenable: esta configuración tiene algunos valores que rigen el tamaño de un volcado capturado cuando el sistema encuentra una condición de parada.

Filtro de escritura unificado

Un filtro de escritura unificado es un controlador de filtro que sella la unidad en una vista sin escritura y luego mantiene un área de diferenciación en RAM de todos los cambios que el usuario realiza durante la sesión. Esta área se conoce como la superposición de UWF. Este es un área de almacenamiento virtual que analiza todas las escrituras previstas para el área de almacenamiento protegida. En lugar de realizar la escritura, se lee que el sector del disco desde el disco, luego lo modifica como se suponía que la escritura, y sostiene que cambia y la almacena en la memoria (a menos que se use un archivo de página; entonces puede hacer uso de la File de página para extender el área de superposición).

Este es el mayor inconveniente de UWF. Por lo general, los dispositivos incrustados no tienen una preponderancia de RAM instalada (se supone que son más baratos que las computadoras de escritorio, después de todo) y su almacenamiento también es lento, por lo que si el usuario hace demasiado en el dispositivo, corre el riesgo de realmente quedando sin RAM en el dispositivo.

Para mitigar esto, puede excluir las áreas del almacenamiento de la protección de UWF (como un antivirus). Los administradores tienen que hacer esto, y se requiere un reinicio del dispositivo para que entren en vigencia.

La misma consideración se hace para el registro de Windows como el volumen de disco. Y las áreas también pueden excluirse allí.

La aplicación de actualizaciones a un volumen protegido por UWF requiere algunas acrobacias. Estos están bien documentados en https://docs.microsoft.com/en-us/windows-hardware/customize/enterprise/service-uwf-protected-devices.

Resumen

En este artículo, tocamos muchos temas diferentes relacionados con la personalización y la configuración de la imagen de Windows para casos de uso empresarial: punto de venta, dispositivos médicos, quioscos en áreas públicas y escritorios virtualizados, por nombrar algunos. Windows 10 se puede personalizar en una variedad de formas de satisfacer las necesidades de un mundo cambiante. La buena noticia principalmente es que estas modificaciones se están produciendo más en el reino compatible y estandarizado por Microsoft en lugar de rehacios y ajustes aleatorios que podrían funcionar ahora y tienen consecuencias involuntarias más adelante.